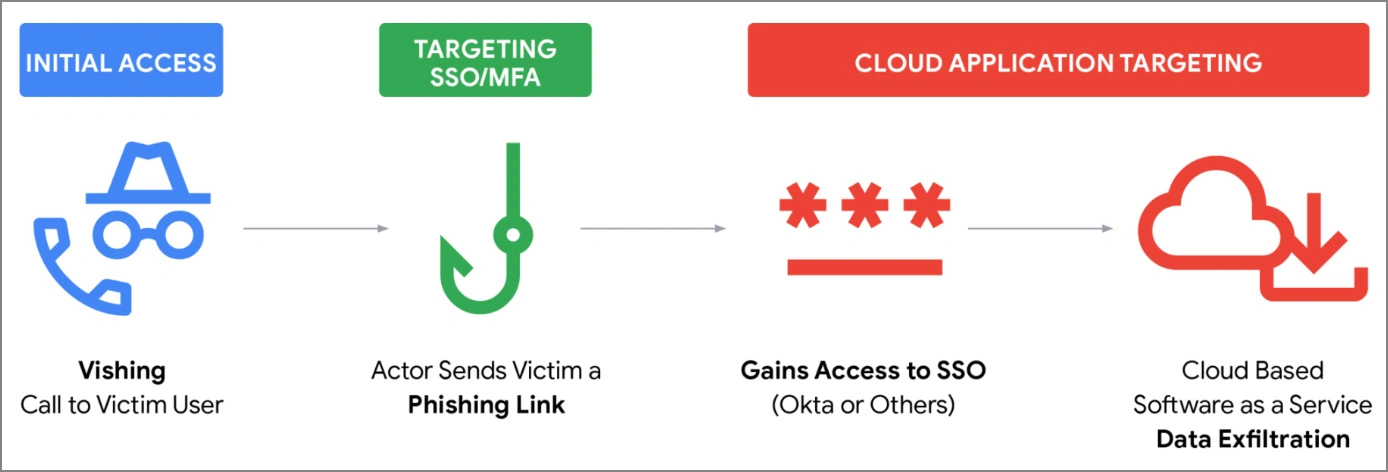

Trong nhiều chiến dịch tấn công gần đây được các hãng an ninh mạng như Mandiant theo dõi, ShinyHunters không còn phụ thuộc vào những phương thức truyền thống như phát tán mã độc hàng loạt hay khai thác lỗ hổng kỹ thuật phức tạp.

Thay vào đó, nhóm này chuyển hướng sang tấn công hệ thống định danh số của doanh nghiệp, nơi được xem là "chìa khóa" mở ra toàn bộ hệ sinh thái cloud nội bộ. Bằng các cuộc gọi giả mạo bộ phận IT hoặc hỗ trợ kỹ thuật, hacker từng bước thao túng nhân viên, chiếm quyền truy cập tài khoản SSO/MFA rồi mở rộng sang các nền tảng cloud để đánh cắp dữ liệu quy mô lớn.

Theo đánh giá của nhiều chuyên gia Tình báo mối đe dọa (Threat Intelligence), đây là mô hình tấn công nguy hiểm bởi hacker gần như không cần dùng tới malware tinh vi hay zero-day, mà chủ yếu khai thác yếu tố con người và sự phụ thuộc ngày càng lớn của doanh nghiệp vào các hệ thống xác thực tập trung.

|

| Các giai đoạn của một cuộc tấn công vishing của ShinyHunters (nguồn: Mandiant) |

Giai đoạn 1: Initial Access - Cuộc gọi mở đầu cho cuộc tấn công

Điểm đáng chú ý trong các chiến dịch của ShinyHunters là nhóm này thường không bắt đầu bằng email phishing hàng loạt hay mã độc truyền thống. Thay vào đó, chúng sử dụng vishing (voice phishing), tức hình thức lừa đảo qua điện thoại để tiếp cận nạn nhân.

Hacker thường giả danh nhân viên IT nội bộ, bộ phận hỗ trợ kỹ thuật (helpdesk), quản trị viên bảo mật hoặc nhà cung cấp dịch vụ công nghệ của doanh nghiệp nhằm tạo cảm giác tin cậy.

Theo Mandiant, trước khi thực hiện cuộc gọi, các nhóm tấn công thường dành nhiều thời gian nghiên cứu doanh nghiệp mục tiêu. Chúng thu thập thông tin từ LinkedIn, GitHub, mạng xã hội, dữ liệu rò rỉ cũ hoặc các nền tảng tuyển dụng để nắm được cơ cấu tổ chức, email nhân viên, nền tảng xác thực doanh nghiệp đang sử dụng và cả tên quản lý trực tiếp của nạn nhân. Nhờ đó, cuộc gọi được dàn dựng rất chuyên nghiệp và có độ tin cậy cao.

Hacker thường tạo cảm giác khẩn cấp bằng các kịch bản như "tài khoản đang có dấu hiệu bị xâm nhập", "cần cập nhật MFA ngay lập tức" hoặc "hệ thống email công ty gặp lỗi xác thực". Trong nhiều trường hợp, chúng còn giả mạo số điện thoại nội bộ để khiến nạn nhân tin rằng cuộc gọi thực sự đến từ bộ phận IT của công ty.

Mandiant cho biết nhiều chiến dịch hoạt động gần giống một "call center" giả mạo hơn là các hacker đơn lẻ. Các đối tượng được phân vai rõ ràng, có kịch bản sẵn và xử lý tình huống rất bài bản.

Mục tiêu của giai đoạn này chưa phải đánh cắp dữ liệu ngay lập tức mà là khiến nạn nhân tự nguyện thực hiện bước tiếp theo trong chuỗi tấn công.

|

| Bước đầu, tin tặc sử dụng vishing (voice phishing) - hình thức lừa đảo qua điện thoại để tiếp cận nạn nhân. |

Giai đoạn 2: Targeting SSO/MFA - Đánh vào hệ thống định danh trung tâm

Sau khi tạo được lòng tin, hacker sẽ gửi cho nạn nhân một liên kết phishing được thiết kế gần như giống hệt cổng đăng nhập thật của doanh nghiệp. Các trang web giả mạo này thường mô phỏng giao diện của Okta, Microsoft 365, Google Workspace hoặc hệ thống SSO nội bộ nhằm khiến người dùng khó nhận ra bất thường.

SSO (Single Sign-On) có thể hiểu là hệ thống "đăng nhập một lần", cho phép nhân viên chỉ cần dùng một tài khoản công ty để truy cập hàng loạt dịch vụ như email, Slack, Jira, SharePoint hay Salesforce. Trong khi đó, MFA (Multi-Factor Authentication) là xác thực đa lớp, tức ngoài mật khẩu người dùng còn phải nhập thêm mã OTP, xác nhận qua điện thoại hoặc dùng khóa bảo mật để đăng nhập.

Theo Mandiant, đây chính là mục tiêu trọng tâm trong các chiến dịch của ShinyHunters. Thay vì cố gắng tấn công từng hệ thống riêng lẻ, nhóm này tập trung vào việc chiếm quyền kiểm soát hệ thống định danh trung tâm của doanh nghiệp. Một khi tài khoản SSO bị chiếm, hacker gần như có thể mở đường vào toàn bộ hệ sinh thái cloud nội bộ.

Điểm nguy hiểm nằm ở chỗ các chiến dịch phishing hiện đại không chỉ đánh cắp username và password như trước đây. Hacker còn nhắm tới mã MFA, session token (mã phiên đăng nhập đang hoạt động), cookie xác thực hoặc quyền đăng ký thiết bị MFA mới. Toàn bộ quá trình này diễn ra gần như theo thời gian thực. Khi nạn nhân nhập tài khoản và mã xác thực, thông tin sẽ lập tức được chuyển cho hacker để đăng nhập vào hệ thống thật chỉ trong vài chục giây.

Một số chiến dịch còn sử dụng kỹ thuật MFA fatigue, tức gửi liên tục các yêu cầu xác thực đến điện thoại nạn nhân cho tới khi họ bấm chấp nhận vì mất cảnh giác hoặc khó chịu. Ngoài ra còn có push notification bombing, OAuth abuse hoặc token reuse để duy trì truy cập mà không cần đăng nhập lại.

Theo Mandiant, chính việc hacker sử dụng thông tin đăng nhập hợp lệ của người dùng khiến hệ thống bảo mật rất khó phát hiện bất thường. Từ góc nhìn của hệ thống, mọi hoạt động đều trông giống như nhân viên thật đang đăng nhập và sử dụng dịch vụ bình thường.

Giai đoạn 3: Gains Access to SSO - Chiếm "chìa khóa trung tâm" của doanh nghiệp

Khi đã truy cập được vào hệ thống SSO hoặc các nền tảng quản lý định danh như Okta hay Microsoft Entra ID, hacker gần như đã nắm trong tay "cổng trung chuyển" tới toàn bộ hạ tầng số của doanh nghiệp.

Theo các phân tích của Mandiant, thay vì lập tức triển khai malware hay mã hóa dữ liệu, ShinyHunters thường âm thầm thực hiện các bước nhằm duy trì quyền truy cập lâu dài. Chúng có thể đăng ký thêm thiết bị MFA mới, tạo tài khoản quản trị bí mật, thay đổi email khôi phục hoặc cấp quyền cho các ứng dụng OAuth độc hại.

|

| OAuth là cơ chế cho phép một ứng dụng truy cập tài khoản của người dùng mà không cần biết mật khẩu. Ví dụ, khi người dùng chọn "Đăng nhập bằng Google" trên một ứng dụng bên thứ ba, OAuth sẽ cấp quyền truy cập nhất định. |

Hacker lợi dụng cơ chế của OAuth này để tạo "cửa hậu" hợp pháp bên trong hệ thống.

Nhiều chuyên gia nhận định đây là dạng "living off the land attack" trong môi trường cloud, tức hacker sử dụng chính các công cụ và tính năng hợp pháp của hệ thống để ẩn mình thay vì cài malware gây chú ý. Điều này khiến doanh nghiệp rất khó phân biệt đâu là hoạt động bình thường và đâu là truy cập trái phép.

Sau khi kiểm soát được hệ thống định danh, hacker bắt đầu di chuyển ngang (lateral movement) sang các dịch vụ SaaS khác trong doanh nghiệp.

Giai đoạn 4: Cloud Application Targeting - Mở rộng sang hệ sinh thái cloud

Đây là giai đoạn cuộc tấn công thực sự trở nên nguy hiểm. Thông qua tài khoản SSO bị chiếm quyền, hacker có thể truy cập hàng loạt nền tảng doanh nghiệp như Salesforce, Slack, Jira, Confluence, SharePoint, GitHub, Snowflake, AWS, Google Cloud hoặc Azure.

Mục tiêu của ShinyHunters không đơn thuần là phá hoại hệ thống mà là săn dữ liệu có giá trị cao. Chúng tìm kiếm cơ sở dữ liệu khách hàng, tài liệu nội bộ, khóa API, source code, hợp đồng, thông tin tài chính hoặc credential được lưu trữ bên trong các nền tảng cloud.

Theo Mandiant và BleepingComputer, hacker đặc biệt thích khai thác Slack, Jira và Confluence vì nhân viên thường vô tình chia sẻ password, token truy cập hoặc tài liệu nhạy cảm trên các nền tảng này. Chỉ cần kiểm soát được một tài khoản hợp lệ, hacker có thể lần theo các cuộc hội thoại, tài liệu nội bộ và thông tin kỹ thuật để tiếp tục mở rộng phạm vi tấn công.

Trong các vụ liên quan đến Snowflake, hacker thường sử dụng credential bị đánh cắp từ các chiến dịch infostealer trước đó để đăng nhập trực tiếp vào hệ thống cloud của doanh nghiệp. Sau đó, chúng thực hiện truy vấn dữ liệu hàng loạt, nén dữ liệu rồi chuyển sang máy chủ riêng hoặc cloud storage khác để phục vụ việc tống tiền sau này.

Điểm đáng sợ là toàn bộ quá trình có thể diễn ra mà không cần khai thác bất kỳ lỗ hổng kỹ thuật nào. Hacker chỉ cần thông tin đăng nhập hợp lệ và hệ thống xác thực thiếu chặt chẽ là đủ để tiếp cận khối lượng dữ liệu khổng lồ.

Giai đoạn 5: Data Exfiltration và tống tiền

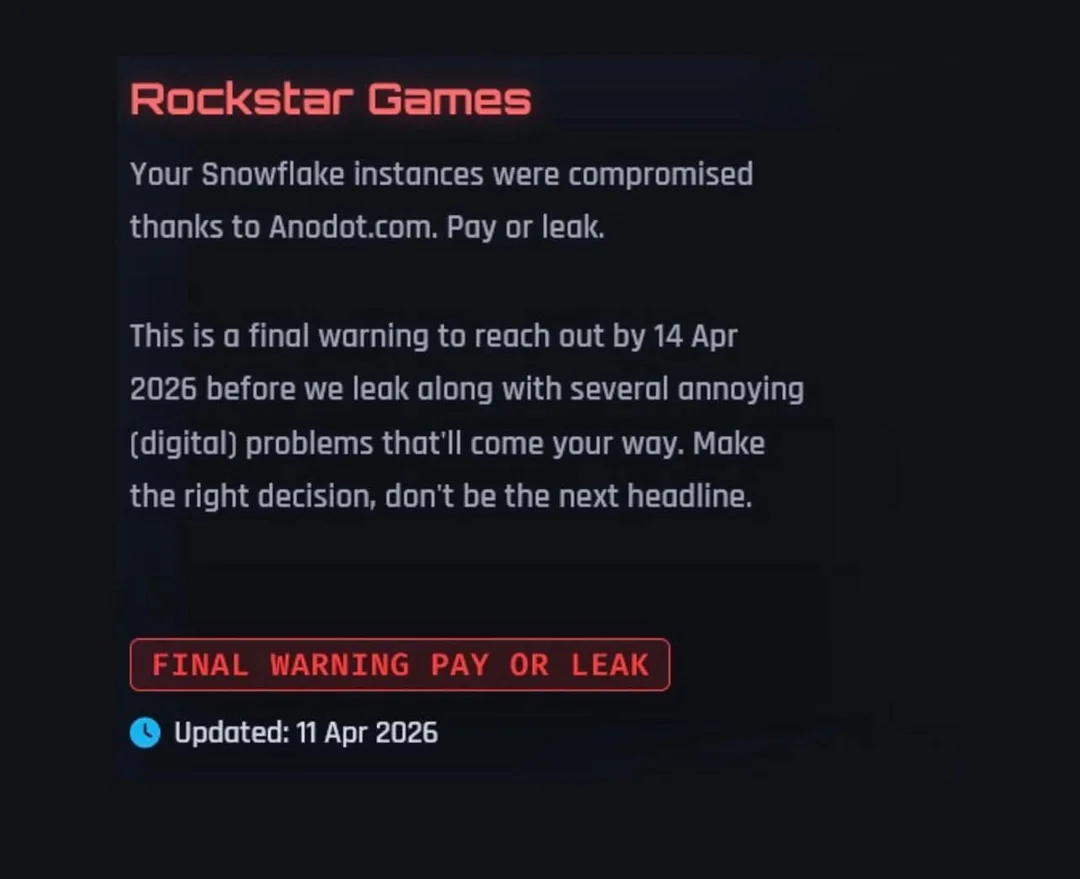

Sau khi đánh cắp dữ liệu, ShinyHunters thường không hành động ngay lập tức. Khác với ransomware truyền thống vốn mã hóa dữ liệu và đòi tiền chuộc tức thời, nhóm này áp dụng chiến thuật "delayed extortion", tức trì hoãn tống tiền.

Dữ liệu bị đánh cắp có thể được giữ bí mật nhiều tuần hoặc nhiều tháng trước khi hacker gửi email đòi tiền hoặc công bố một phần dữ liệu lên dark web để gây áp lực tâm lý. Trong nhiều trường hợp, dữ liệu còn được bán từng phần trên các diễn đàn tội phạm mạng nhằm tối đa hóa lợi nhuận.

Doanh nghiệp thường chỉ phát hiện vụ việc khi hacker liên hệ tống tiền, dữ liệu xuất hiện công khai hoặc khách hàng bắt đầu phản ánh việc thông tin cá nhân bị rò rỉ. Điều này khiến thiệt hại trở nên nghiêm trọng hơn nhiều bởi doanh nghiệp không biết chính xác hacker đã truy cập hệ thống từ khi nào, đã tải xuống bao nhiêu dữ liệu và liệu còn duy trì quyền truy cập hay không.

Theo Mandiant, chính việc hacker hoạt động âm thầm trong thời gian dài khiến các chiến dịch của ShinyHunters trở nên đặc biệt nguy hiểm. Nhiều cuộc tấn công gần như không để lại dấu vết malware truyền thống, thay vào đó chỉ là các phiên đăng nhập "hợp lệ" bằng tài khoản thật của nhân viên.

|

| Thư tống tiền được cho là của ShinyHunters gửi nạn nhân sau khi đánh cắp dữ liệu (Nguồn: Mandiant) |

"Hack con người trước, hack hệ thống sau"

Điểm đáng sợ nhất của ShinyHunters nằm ở chỗ nhóm này gần như không cần sử dụng kỹ thuật tấn công quá phức tạp. Không cần zero-day, không cần malware tinh vi hay phá vỡ tường lửa theo kiểu truyền thống, chúng vẫn có thể xâm nhập vào các tập đoàn lớn chỉ bằng cách thao túng con người và lợi dụng sự phụ thuộc vào hệ thống định danh số.

Một khi tài khoản SSO bị chiếm, hacker gần như có thể mở cánh cửa vào toàn bộ hệ sinh thái cloud của doanh nghiệp. Đây cũng là lý do nhiều chuyên gia an ninh mạng xem ShinyHunters là đại diện tiêu biểu cho thế hệ tội phạm mạng mới, nơi "identity attack" - tấn công vào danh tính số - đang dần thay thế các mô hình tấn công truyền thống dựa trên malware và exploit kỹ thuật.

Thúy Hằng (Theo Mandiant)

Bình luận