ShinyHunters tiếp tục đứng sau hàng loạt vụ tấn công gây chấn động

ShinyHunters là cái tên nổi tiếng trong hệ sinh thái tội phạm mạng quốc tế, từng liên quan đến nhiều vụ rò rỉ dữ liệu quy mô lớn nhắm vào các tập đoàn công nghệ, nền tảng thương mại điện tử và doanh nghiệp dịch vụ số. Nhóm này thường sử dụng chiến thuật đánh cắp dữ liệu rồi gây sức ép tống tiền thông qua các trang leak site trên darkweb.

Vụ việc gây ảnh hưởng lớn nhất tuần qua là cuộc tấn công nhằm vào nền tảng học trực tuyến Canvas của Instructure - hệ thống quản lý học tập đang được sử dụng tại gần 9.000 trường học, đại học và tổ chức giáo dục trên toàn cầu.

Nhóm ShinyHunters tuyên bố đã đánh cắp khoảng 275 - 280 triệu hồ sơ liên quan đến sinh viên, giáo viên và nhân viên từ 8.809 tổ chức giáo dục. Theo các bài đăng của nhóm này trên darkweb, dữ liệu thu thập được bao gồm email, mã định danh sinh viên, thông tin ghi danh, tin nhắn nội bộ và nhiều dữ liệu quản trị khác.

Theo Reuters, sự cố bắt đầu được chú ý từ đầu tháng 5 khi sinh viên tại nhiều trường đại học lớn ở Mỹ như Harvard, UCLA, Duke hay Pennsylvania bất ngờ không thể đăng nhập vào Canvas và nhận được thông điệp tống tiền từ nhóm tin tặc.

ShinyHunters cho biết chúng đã tận dụng các tính năng xuất dữ liệu hợp pháp của Canvas để thu thập dữ liệu hàng trăm GB mà không cần triển khai phương thức tấn công quá phức tạp. Một số báo cáo cho biết nhóm này đã lấy được khoảng 3,65 - 6,65 TB dữ liệu.

Sự cố được cho là bắt nguồn từ hệ thống “Free-For-Teacher” của Canvas. Sau vụ việc, Instructure đã phải tạm vô hiệu hóa một số dịch vụ, xoay vòng khóa truy cập, hạn chế API và phối hợp với các chuyên gia pháp y số để điều tra.

Các chuyên gia nhận định đây có thể là một trong những vụ rò rỉ dữ liệu giáo dục lớn nhất từng được ghi nhận, đặc biệt do quy mô người dùng bị ảnh hưởng và mức độ tập trung dữ liệu của các nền tảng học trực tuyến hiện nay.

|

| Hệ thống Canvas bị đánh sập, nhóm tin tặc ShinyHunters đưa ra "tối hậu thư" đòi tiền chuộc. |

Không dừng lại ở đó, ShinyHunters tiếp tục bị nhắc tên trong vụ rò rỉ dữ liệu liên quan đến nền tảng video trực tuyến Vimeo.

Theo Have I Been Pwned, hơn 119.000 người dùng Vimeo bị ảnh hưởng sau khi tin tặc khai thác sự cố bảo mật tại Anodot - một công ty chuyên phân tích dữ liệu và giám sát bất thường được Vimeo sử dụng như đối tác bên thứ ba.

Ngày 27/4, Vimeo xác nhận dữ liệu người dùng đã bị truy cập trái phép thông qua sự cố liên quan đến Anodot. Công ty cho biết dữ liệu bị lộ chủ yếu bao gồm email, siêu dữ liệu kỹ thuật, tiêu đề video và một số thông tin quản trị, đồng thời khẳng định chưa phát hiện việc lộ nội dung video, mật khẩu hay dữ liệu thanh toán.

Sau khi đàm phán tống tiền thất bại, ShinyHunters được cho là đã công khai kho dữ liệu khoảng 106 GB trên darkweb. Một số báo cáo cho rằng nhóm này đã sử dụng token xác thực bị đánh cắp từ Anodot để truy cập vào các môi trường lưu trữ dữ liệu tích hợp với Snowflake và BigQuery.

|

| Nền tảng Vimeo xác nhận vụ rò rỉ dữ liệu người dùng và khách hàng (Ảnh minh họa) |

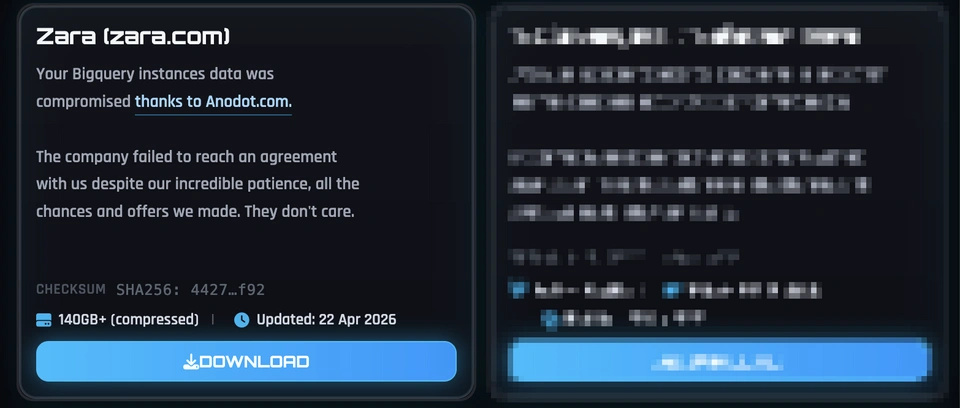

Không chỉ lĩnh vực giáo dục và nền tảng video trực tuyến, làn sóng tấn công liên quan đến ShinyHunters còn lan sang ngành bán lẻ thời trang khi hãng Zara mới đây cũng được xác định là nạn nhân của một vụ rò rỉ dữ liệu quy mô lớn.

Hãng thời trang Zara vừa trở thành nạn nhân mới trong làn sóng tấn công mạng liên quan đến nhóm tin tặc ShinyHunters. Theo trang theo dõi vi phạm dữ liệu Have I Been Pwned công bố ngày 8/5, khoảng 197.000 khách hàng được xác định bị ảnh hưởng sau khi dữ liệu cá nhân bị truy cập trái phép thông qua một nhà cung cấp công nghệ bên thứ ba.

Theo các báo cáo quốc tế, vụ việc không xuất phát trực tiếp từ hệ thống nội bộ của Zara hay công ty mẹ Inditex, mà liên quan đến sự cố bảo mật tại Anodot - nền tảng phân tích dữ liệu và giám sát bất thường được nhiều doanh nghiệp lớn sử dụng. Tin tặc được cho là đã đánh cắp các token xác thực của Anodot, sau đó sử dụng chúng để truy cập vào các kho dữ liệu đám mây của khách hàng thông qua BigQuery và Snowflake.

Sau vụ việc, ShinyHunters đã đăng tải Zara lên trang web rò rỉ dữ liệu của nhóm trên darkweb và tuyên bố đánh cắp khoảng 192 GB dữ liệu từ các hệ thống BigQuery liên quan đến hãng thời trang này. Theo thông tin được công bố, nhóm tin tặc đã đưa ra tối hậu thư yêu cầu Zara liên hệ đàm phán trước ngày 21/4, nếu không dữ liệu sẽ bị công khai. Dữ liệu được cho là đã bị phát tán sau khi quá trình tống tiền thất bại.

|

| Thông tin về Zara trên trang rò rỉ dữ liệu của ShinyHunters (nguồn BleepingComputer) |

Trong thông báo gửi tới người dùng, Inditex cho biết sự cố ảnh hưởng đến "một số dữ liệu liên quan đến quan hệ thương mại", nhưng khẳng định chưa phát hiện việc lộ mật khẩu, thông tin thanh toán hay dữ liệu thẻ ngân hàng. Tuy nhiên, công ty xác nhận gần 200.000 cá nhân bị ảnh hưởng, cho thấy vụ việc có liên quan đến dữ liệu cá nhân thực tế của khách hàng.

Các chuyên gia cảnh báo dù không chứa thông tin tài chính, những dữ liệu như email, lịch sử giao dịch hoặc thông tin mua sắm vẫn có thể bị lợi dụng để thực hiện các chiến dịch lừa đảo có chủ đích.

Chiến dịch đánh cắp Facebook Business lan rộng trên darkweb

Bên cạnh các vụ rò rỉ dữ liệu liên quan đến ShinyHunters, giới chuyên gia cũng cảnh báo về sự gia tăng của các chiến dịch chiếm đoạt tài khoản mạng xã hội phục vụ mục đích lừa đảo và kiếm lợi bất hợp pháp.

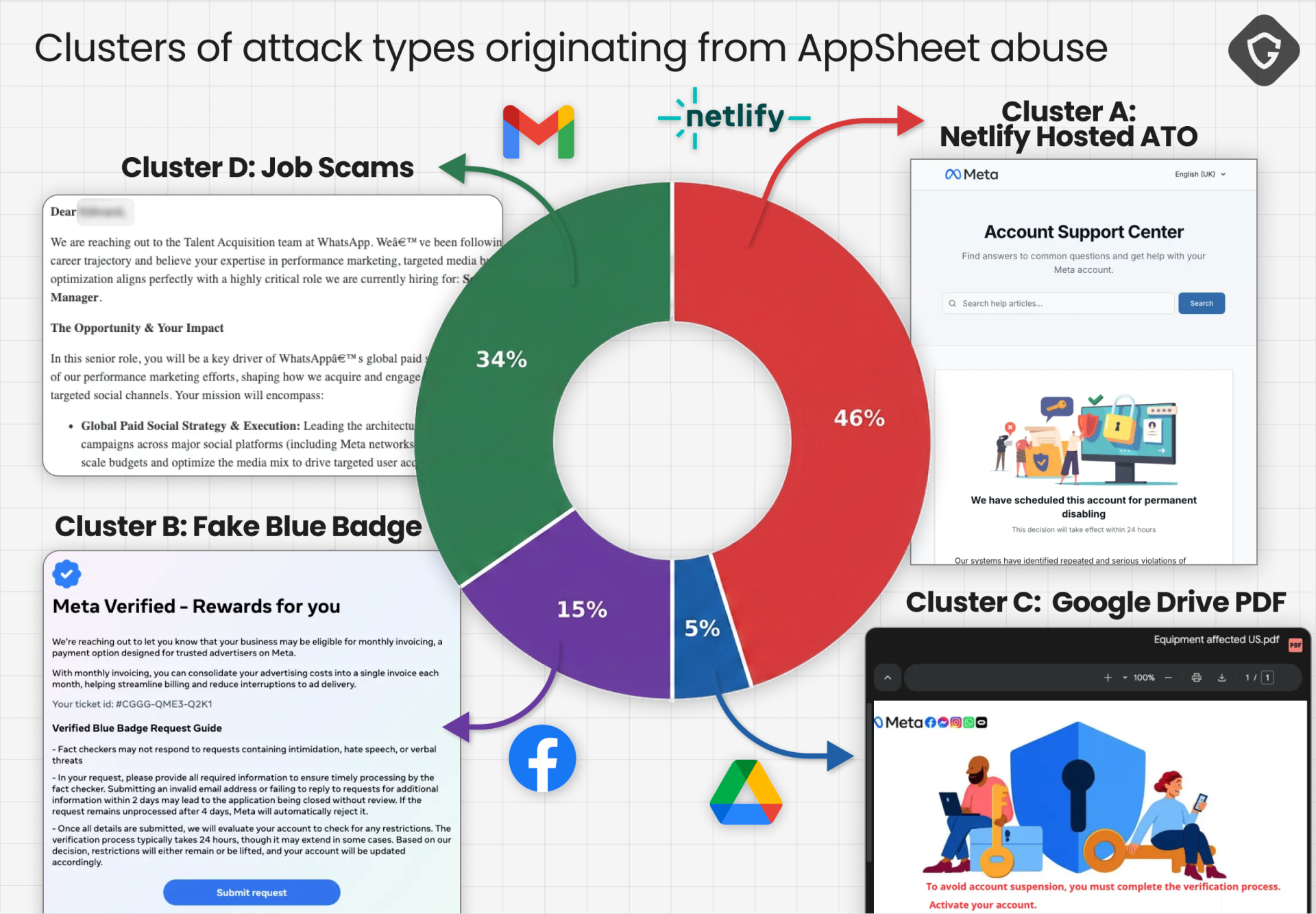

Theo công ty an ninh mạng Guardio, khoảng 30.000 tài khoản Facebook Business đã bị đánh cắp trong một chiến dịch lừa đảo quy mô lớn. Toàn bộ dữ liệu và quyền truy cập sau đó bị rao bán trên các diễn đàn darkweb do chính nhóm tin tặc kiểm soát.

Theo các nhà nghiên cứu từ Guardio, chiến dịch này được đặt tên là "AccountDumpling". Điểm đặc biệt nằm ở cách tin tặc không sử dụng hệ thống gửi email riêng, mà ''mượn'' nền tảng hợp pháp như Google AppSheet để phát tán email lừa đảo.

Theo Guardio, các nạn nhân chủ yếu bị dẫn dụ thông qua các website giả mạo mang danh nghĩa hỗ trợ Facebook Business hoặc Meta Verified. Tin tặc sử dụng những trang web được thiết kế gần giống giao diện chính thức để đánh cắp cookie đăng nhập, mã xác thực và quyền truy cập tài khoản quảng cáo.

Sau khi chiếm đoạt thành công, các tài khoản thường bị sử dụng để chạy quảng cáo lừa đảo, phát tán mã độc hoặc tiếp tục khai thác danh sách khách hàng và đối tác doanh nghiệp.

|

| Chiến dịch AccountDumpling sử dụng nhiều kịch bản khác nhau để tối đa hóa tỷ lệ thành công (theo Guardio) |

Xu hướng tấn công ngày càng chuyên nghiệp và có tổ chức

Loạt sự cố trong tuần qua cho thấy các nhóm tội phạm mạng đang chuyển sang mô hình hoạt động chuyên nghiệp hơn, tập trung vào khai thác dữ liệu quy mô lớn, tấn công chuỗi cung ứng số và chiếm đoạt tài khoản phục vụ mục đích thương mại hóa trên darkweb.

Các chuyên gia khuyến cáo người dùng và doanh nghiệp cần tăng cường xác thực đa lớp, thường xuyên kiểm tra quyền truy cập tài khoản, hạn chế chia sẻ dữ liệu nhạy cảm trên nền tảng trực tuyến và đặc biệt cảnh giác với các email, đường link hoặc website đăng nhập bất thường.

Thúy Hằng

Thông tin bạn đọc

Đóng Lưu thông tin