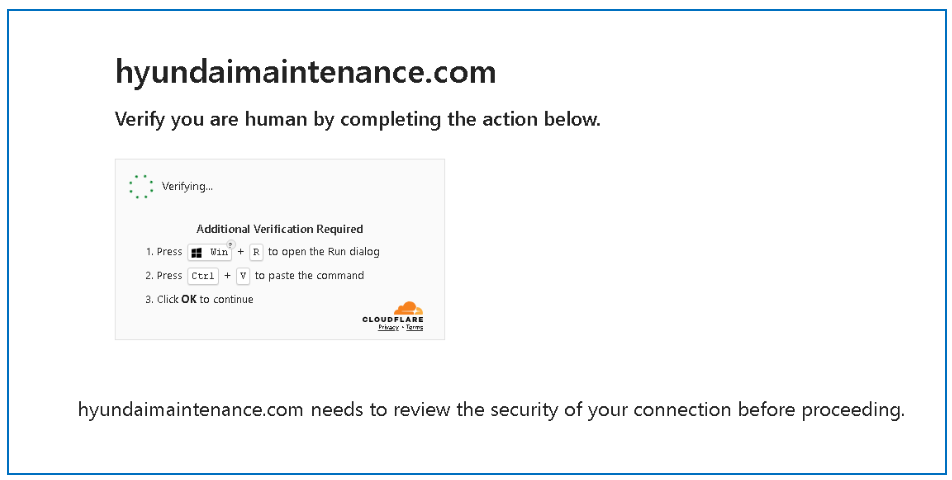

Theo các chuyên gia an ninh mạng, người dùng truy cập vào các website bị chèn mã độc sẽ nhìn thấy một cửa sổ xác minh Cloudflare hoặc CAPTCHA giả mạo với nội dung yêu cầu "xác minh bạn là con người".

Trang web sau đó lập tức hiển thị hướng dẫn - thường thúc giục nạn nhân mở hộp thoại Run (Win+R), dán dòng lệnh ẩn và thực thi nó.

Tuy nhiên, thay vì thực hiện kiểm tra thông thường, trang web này sẽ hướng dẫn nạn nhân sao chép và chạy một lệnh PowerShell độc hại trên Windows. Khi lệnh được thực thi, thiết bị sẽ bị cài mã độc đánh cắp thông tin Vidar Stealer.

|

||

| Người dùng sau khi chạy lệnh Ctrl +R, thiết bị sẽ chạy lệnh PowerShell độc hại (Ảnh: Bitdefender) |

Theo cảnh báo ACSC, chiến dịch này đang lợi dụng các website WordPress hợp pháp đã bị xâm nhập để phát tán mã độc theo kỹ thuật lừa đảo "ClickFix". Tin tặc chèn mã JavaScript độc hại vào website, sau đó thay thế nội dung trang bằng giao diện xác minh giả nhằm đánh lừa người dùng tự thực hiện lệnh nhiễm mã độc trên máy tính.

Vidar Stealer là dòng mã độc đánh cắp thông tin hoạt động theo mô hình Malware-as-a-Service (MaaS), xuất hiện từ cuối năm 2018 nhưng vẫn được tin tặc sử dụng rộng rãi nhờ chi phí thấp và khả năng triển khai linh hoạt. Mã độc này có thể thu thập mật khẩu lưu trên trình duyệt, cookie phiên đăng nhập, dữ liệu tự động điền, thông tin hệ thống, ví tiền điện tử và cả token xác thực đa yếu tố (MFA).

Các chuyên gia cho biết hình thức ClickFix đang gia tăng nhanh chóng trong thời gian gần đây. Theo thống kê của hãng bảo mật ESET, số lượng chiến dịch sử dụng kỹ thuật này đã tăng hơn 500% trong năm 2025. Không chỉ các nhóm phát tán mã độc thông thường, nhiều nhóm tin tặc có liên hệ quốc gia cũng được ghi nhận sử dụng ClickFix để phát tán phần mềm độc hại và đánh cắp thông tin.

|

| Ảnh minh họa |

ACSC khuyến nghị các tổ chức nên hạn chế quyền thực thi PowerShell, triển khai cơ chế chỉ cho phép chạy ứng dụng đáng tin cậy (application allow-listing), đồng thời cập nhật đầy đủ giao diện và plugin WordPress để giảm nguy cơ bị chèn mã độc. Người dùng cũng được khuyến cáo tuyệt đối không sao chép hoặc chạy bất kỳ lệnh nào từ các cửa sổ CAPTCHA hay thông báo xác minh xuất hiện trên website.

Thúy Hằng (tổng hợp)

Bình luận