|

Nhóm hacker "khét tiếng" của kỷ nguyên rò rỉ dữ liệu

Được cho là xuất hiện từ năm 2020, ShinyHunters nhanh chóng gây chú ý trong giới an ninh mạng khi tuyên bố chiếm đoạt hơn 200 triệu bản ghi dữ liệu của 13 công ty lớn chỉ trong năm đầu hoạt động. Nhóm này chủ yếu nhắm vào các nền tảng đám mây, hệ thống SaaS và ứng dụng web nhằm đánh cắp dữ liệu để phục vụ hoạt động tống tiền.

Khác với nhiều nhóm hacker cố che giấu dấu vết, ShinyHunters thường công khai dữ liệu đánh cắp trên các diễn đàn ngầm hoặc leak site trước khi rao bán hoặc gây sức ép buộc nạn nhân thương lượng. Hàng loạt vụ xâm nhập mà nhóm này đứng ra nhận trách nhiệm đã khiến cái tên ShinyHunters nhiều lần trở thành tâm điểm trong cộng đồng an ninh mạng quốc tế.

Theo các hãng bảo mật, phương thức hoạt động phổ biến của ShinyHunters là khai thác các lỗ hổng đã biết, đánh cắp thông tin đăng nhập hoặc sử dụng social engineering (kỹ nghệ xã hội) để xâm nhập hệ thống doanh nghiệp.

Trong báo cáo công bố ngày 4/5/2026, hãng bảo mật Secure.com cho biết ShinyHunters có liên quan tới các vụ rò rỉ dữ liệu ảnh hưởng hơn một tỷ tài khoản trên toàn cầu kể từ khi xuất hiện. Nhóm này từng bị gắn với các vụ tấn công nhằm vào Ticketmaster, AT&T, Santander và nhiều nền tảng cloud quy mô lớn khác.

Reuters ngày 11/5/2026 mô tả ShinyHunters là "một nhóm hacker chuyên đánh cắp dữ liệu và thực hiện các chiến dịch tống tiền nhắm vào nhiều công ty lớn toàn cầu". Thay vì triển khai ransomware truyền thống để mã hóa hệ thống, nhóm này chủ yếu theo đuổi mô hình "data extortion" - đánh cắp dữ liệu rồi đe dọa công khai nhằm gây áp lực buộc nạn nhân trả tiền.

Một số báo cáo tình báo an ninh mạng cũng cho rằng ShinyHunters có dấu hiệu liên hệ hoặc chồng lấn hoạt động với các nhóm như Scattered Spider và Lapsus. Tuy nhiên đến nay, cơ quan thực thi pháp luật vẫn chưa công bố chính thức danh tính đầy đủ hay cơ cấu tổ chức đứng sau nhóm hacker này.

Động cơ chính và cách thức tấn công

Theo giới quan sát, động cơ chính của ShinyHunters là tiền. Dữ liệu cá nhân và tài chính có giá trị rất lớn trên thị trường ngầm: Kẻ gian có thể dùng để lừa đảo, giả mạo danh tính, mở tài khoản tín dụng, vay tiền, hoặc bán lại cho các nhóm tội phạm mạng khác.

Ngoài ra, việc công khai một phần dữ liệu rò rỉ còn giúp ShinyHunters tạo tiếng vang, củng cố uy tín trên các diễn đàn tin tặc để thu hút "khách hàng".

Những kỹ thuật phổ biến của ShinyHunters gồm:

- Phishing (lừa đảo qua email/SMS) để đánh cắp mật khẩu.

- Dùng tài khoản bị lộ sẵn (credential stuffing) để truy cập hệ thống.

- Khai thác lỗ hổng web như SQL injection hoặc cấu hình sai của máy chủ, cơ sở dữ liệu.

- Mua quyền truy cập từ các nhóm tin tặc khác hoặc từ “người trong nội bộ”.

- Đột nhập vào hệ thống của nhà cung cấp dịch vụ bên thứ ba (chuỗi cung ứng).

Sau khi có quyền truy cập, chúng thường sao lưu cơ sở dữ liệu, nén và mã hóa, rồi tuồn ra ngoài qua kênh HTTPS hoặc lưu trữ đám mây. Một phần dữ liệu được tung lên mạng để “làm bằng chứng” nhằm thu hút người mua.

Liên tiếp gây chấn động với các vụ tấn công năm 2026

Vụ Canvas: tấn công nền tảng giáo dục giữa mùa thi

Đầu tháng 5/2026, ShinyHunters bị cáo buộc đứng sau vụ tấn công vào Canvas - nền tảng học trực tuyến của công ty Instructure, được hàng nghìn trường học và đại học trên thế giới sử dụng.

Ngày 7/5/2026, Reuters dẫn thông tin từ nhiều tờ báo sinh viên tại Mỹ cho biết Canvas bị gián đoạn diện rộng, khiến sinh viên không thể truy cập hệ thống để nộp bài và làm bài thi cuối kỳ.

Theo Reuters ngày 11/5/2026, ShinyHunters tuyên bố đã đánh cắp khoảng 6,65 terabyte dữ liệu liên quan tới gần 9.000 trường học trên toàn cầu. Dữ liệu được cho là bao gồm: tên sinh viên, email, tin nhắn riêng giữa sinh viên và giảng viên, dữ liệu nội bộ học tập.

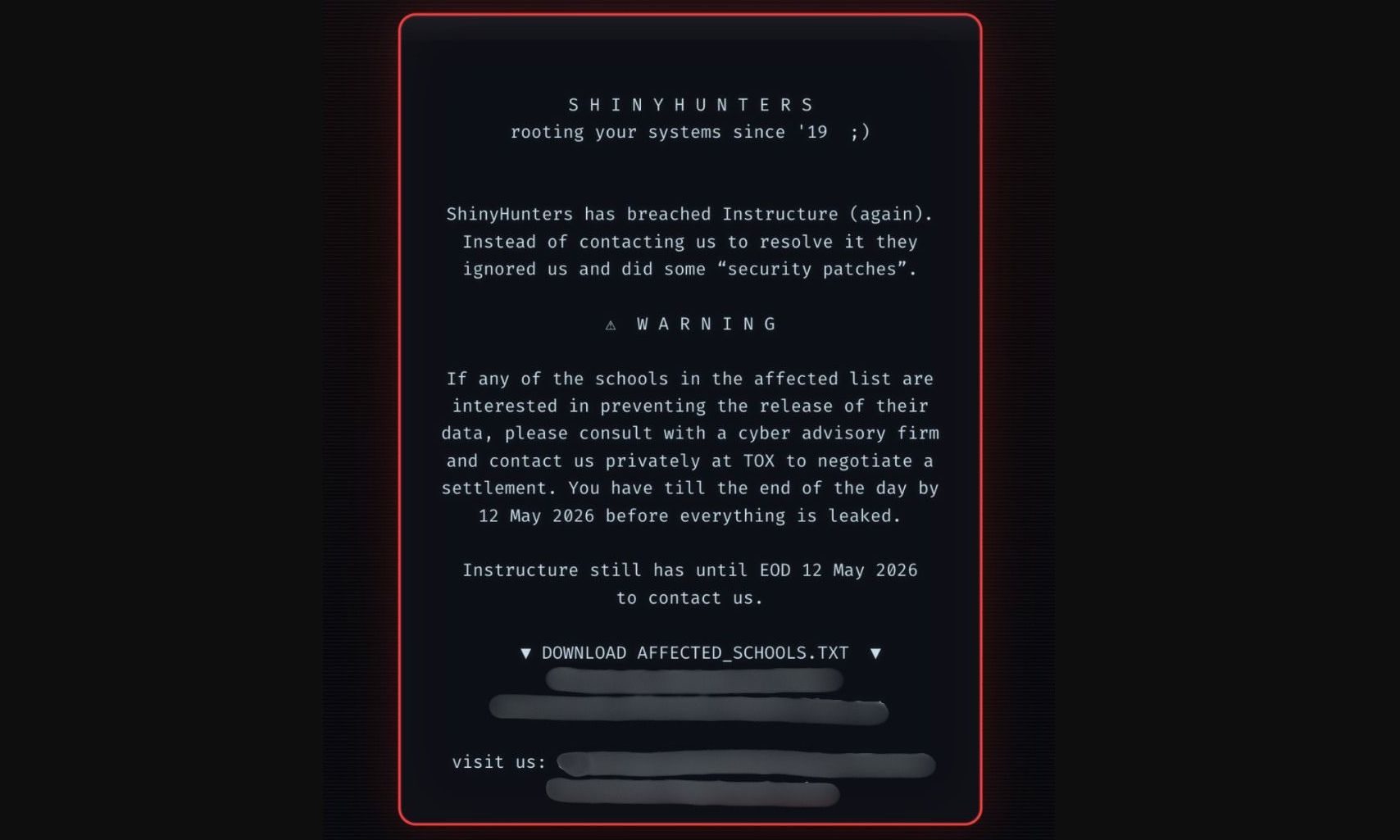

Sau đó, nhóm này đã để lại thông báo trực tiếp trên trang đăng nhập của Canvas, tuyên bố xâm nhập Instructure và đăng danh sách các trường bị ảnh hưởng.

|

| "Tối hậu thư" của ShinyHunter để lại trên trang chủ của Canvas |

NBC News ngày 8/5/2026 cho biết vụ tấn công đã gây gián đoạn diện rộng tại các trường đại học ở Mỹ đúng thời điểm thi cuối kỳ. Một số trường phải thay đổi lịch thi hoặc chuyển sang phương án thủ công do hệ thống Canvas không ổn định.

Instructure sau đó xác nhận đã trả tiền cho nhóm tấn công để ngăn dữ liệu tiếp tục bị phát tán, dù công ty nói "không có bằng chứng" dữ liệu vẫn bị lưu giữ sau thỏa thuận.

Vụ Zara và chiến dịch tấn công chuỗi cung ứng cloud

Tháng 4/2026, ShinyHunters tiếp tục gây chú ý khi nhận trách nhiệm vụ rò rỉ dữ liệu liên quan tới thương hiệu thời trang Zara. Theo nhà nghiên cứu an ninh mạng Pierluigi Paganini, khoảng 197.000 khách hàng Zara bị ảnh hưởng sau một cuộc tấn công nhằm vào nhà cung cấp công nghệ bên thứ ba từng hợp tác với Inditex - tập đoàn sở hữu Zara.

Dữ liệu bị lộ bao gồm: địa chỉ email, lịch sử mua hàng, mã đơn hàng, mã sản phẩm (SKU), ticket hỗ trợ khách hàng.

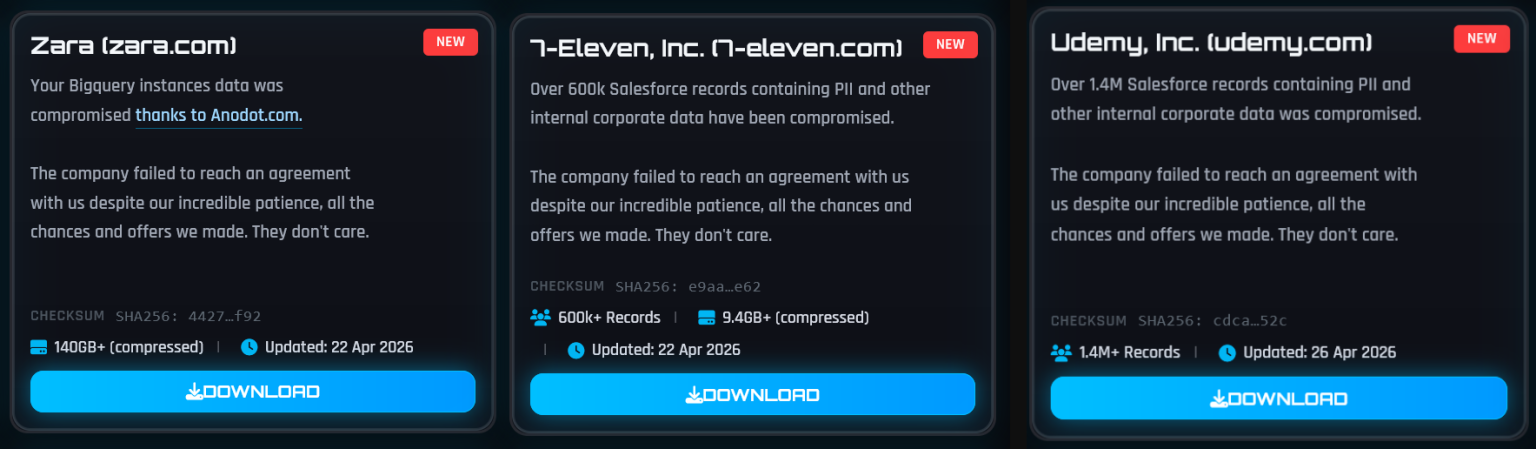

Theo Have I Been Pwned (HIBP), ShinyHunters tuyên bố đã đánh cắp khoảng 140 GB dữ liệu từ các hệ thống BigQuery thông qua token xác thực bị đánh cắp từ nền tảng phân tích Anodot. Nhóm này sau đó công bố dữ liệu trên leak site theo mô hình "pay or leak" - trả tiền hoặc dữ liệu sẽ bị phát tán công khai.

|

| Ảnh chụp màn hình từ trang web rò rỉ dữ liệu của nhóm ShinyHunters (Nguồn: Hackread.com). |

Inditex cho biết sự cố không ảnh hưởng tới: mật khẩu, thông tin thanh toán, địa chỉ, số điện thoại khách hàng.

Tuy nhiên, giới nghiên cứu cảnh báo lượng dữ liệu bị lộ vẫn đủ để dựng hồ sơ hành vi mua sắm và thói quen người dùng.

Xu hướng mới của tội phạm mạng

Giới chuyên gia nhận định các vụ việc năm 2026 cho thấy ShinyHunters đang chuyển mạnh sang mô hình tấn công nhắm vào danh tính số, tài khoản cloud và chuỗi cung ứng công nghệ thay vì chỉ khai thác lỗ hổng kỹ thuật truyền thống.

Thay vì mã hóa hệ thống như các nhóm ransomware trước đây, ShinyHunters ưu tiên đánh cắp dữ liệu rồi sử dụng chiến thuật "pay or leak" để tạo áp lực về uy tín và pháp lý đối với doanh nghiệp.

Các chuyên gia cũng cảnh báo rằng sự phụ thuộc ngày càng lớn vào nền tảng SaaS, dịch vụ cloud và nhà cung cấp bên thứ ba đang tạo ra nhiều "điểm thất bại chung" mới. Chỉ một tài khoản hoặc token xác thực bị đánh cắp cũng có thể mở đường cho hacker tiếp cận dữ liệu của hàng loạt doanh nghiệp cùng lúc.

Thúy Hằng

Bình luận