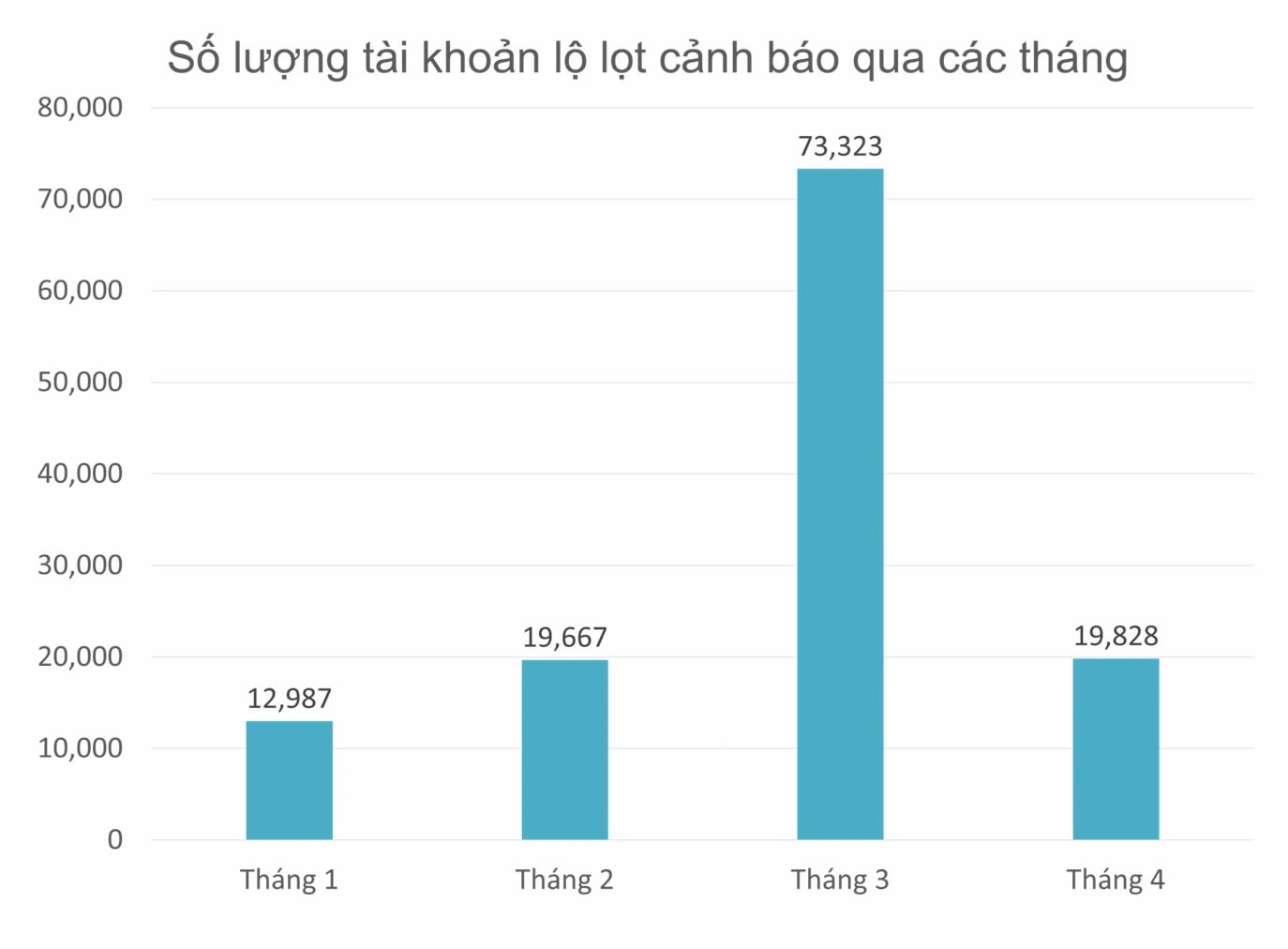

Theo báo cáo của Nền tảng dữ liệu thám báo An ninh mạng (VNPT CTIP), không gian mạng tháng 4/2026 ghi nhận 19.828 tài khoản bị lộ lọt và rao bán công khai. So với con số 73.323 tài khoản lộ lọt của tháng 3, đây là một sự sụt giảm đầy ấn tượng.

|

| Thống kê số lượng tài khoản lộ lọt qua các tháng (Nguồn: Báo cáo tình hình An toàn thông tin tháng 4/2026 của VNPT CTIP) |

Các chuyên gia nhận định, các cuộc tấn công có chủ đích đã hạ nhiệt do doanh nghiệp và người dùng đã dần ổn định vận hành. Nhờ đó, ý thức bảo vệ tài khoản của các đối tượng này cũng được nâng cao rõ rệt. Tuy nhiên, giới phân tích cũng thận trọng nhận định: Trong một nền kinh tế số đang tăng trưởng nóng, việc giao dịch và đăng nhập hệ thống diễn ra với tần suất dày đặc chính là "mảnh đất màu mỡ" cho các đợt rò rỉ thông tin xác thực tiếp theo.

"Tử huyệt" đến từ những dãy số... 123456

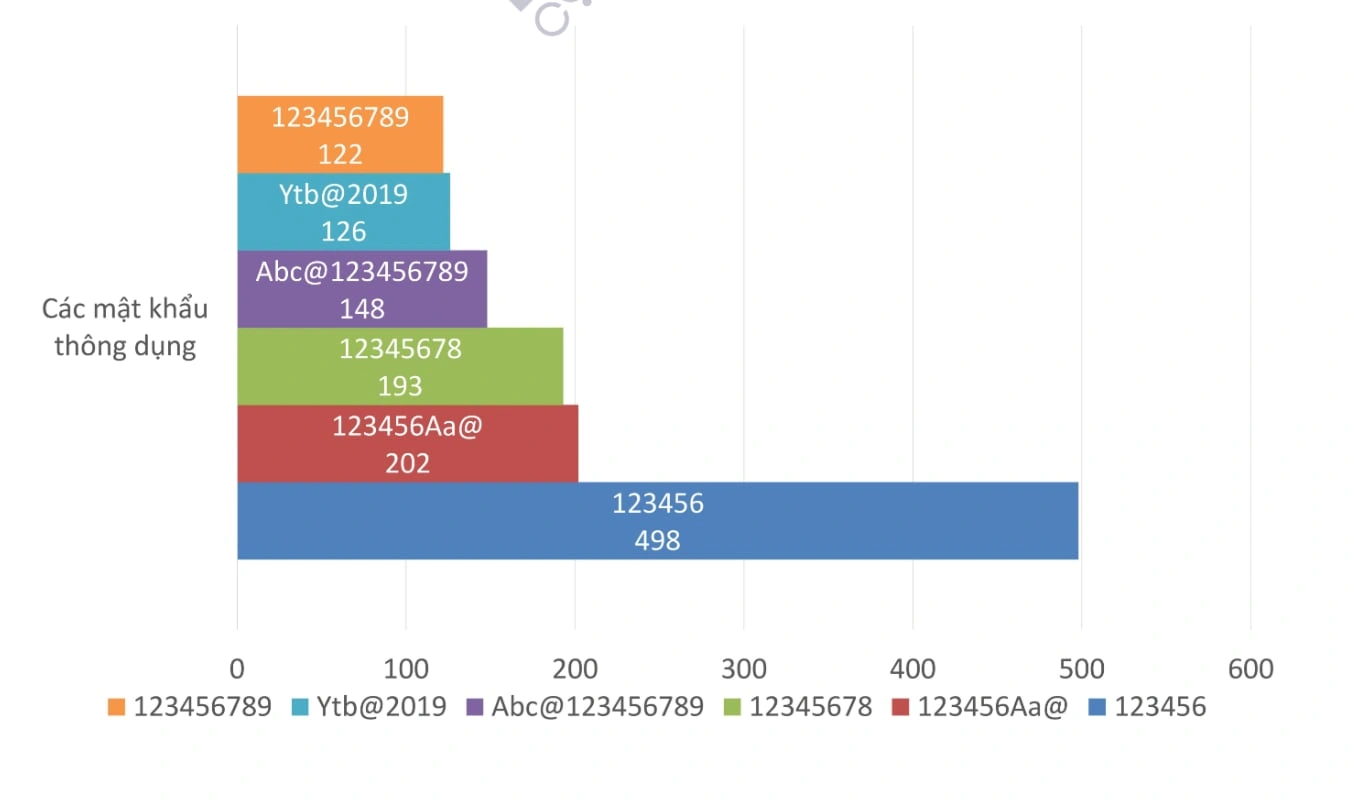

Đáng quan ngại hơn cả con số gần 20.000 tài khoản bị lộ chính là nguyên nhân dẫn đến sự cố. Cơ cấu mật khẩu bị lộ tiếp tục cho thấy rủi ro nghiêm trọng từ thói quen sử dụng mật khẩu yếu và có quy luật của người dùng.

Nhóm mật khẩu "123456" chiếm 38,63%, tiếp theo là "123456Aa@" chiếm 15,67%, cùng các biến thể đơn giản khác như "12345678" và "Abc@123456789".

|

| Thống kê số lượng các mật khẩu thông dụng (Nguồn: Báo cáo tình hình An toàn thông tin tháng 4/2026 của VNPT CTIP) |

Điều này cho thấy phần lớn tài khoản bị lộ không chỉ do mã độc hay phishing, mà còn do ý thức bảo mật thấp. Kẻ tấn công dễ dàng tái sử dụng thông tin đăng nhập cho các hình thức như Credential Stuffing (thử lại thông tin đăng nhập) hay Brute Force (dò mật khẩu đại trà), chiếm quyền điều khiển toàn bộ tài khoản chỉ trong tích tắc.

Một nguyên nhân khác dẫn đến nguy cơ lộ lọt dữ liệu là thiết bị người dùng bị nhiễm stealer malware. Đây là loại mã độc chuyên đánh cắp thông tin đăng nhập, cookies trình duyệt, dữ liệu autofill (tự động điền) và token xác thực để chiếm quyền truy cập tài khoản. Nguy hiểm hơn, kẻ tấn công không cần biết mật khẩu gốc mà vẫn có thể truy cập trực tiếp vào tài khoản của nạn nhân.

Bên cạnh những sơ hở từ phía người dùng, mối nguy cơ còn hiện hữu từ chính các ứng dụng hay các lỗ hổng hệ thống. Tin tặc ngày càng tinh vi trong việc dò tìm và khai thác các lỗ hổng bảo mật chưa được vá trong hệ thống hoặc ứng dụng. Những "điểm yếu chết người" này trở thành cánh cửa mở toang, cho phép kẻ tấn công vượt qua các lớp rào chắn để truy xuất trực tiếp và sao chép toàn bộ cơ sở dữ liệu lõi.

Khuyến nghị từ chuyên gia

Để ngăn chặn triệt để rủi ro từ các đợt rò rỉ dữ liệu, việc cấp bách nhất hiện nay là người dùng cần lập tức thay đổi mật khẩu cho toàn bộ các tài khoản bị, đồng thời từ bỏ thói quen sử dụng các dãy ký tự dễ đoán để vô hiệu hóa mọi nỗ lực tái sử dụng thông tin từ phía tin tặc.

Ở cấp độ tổ chức, các tổ chức cần chủ động xây dựng hàng rào phòng thủ kỹ thuật thông qua việc định kỳ thực hiện công tác audit hệ thống (kiểm toán hệ thống) hoặc phối hợp cùng các đơn vị cung cấp dịch vụ chuyên nghiệp. Việc kiểm toán an ninh mạng không chỉ đơn thuần là rà soát lỗ hổng, mà còn là bước "khám sức khỏe" tổng thể nhằm phát hiện sớm các điểm yếu trước khi chúng bị tin tặc tận dụng để xâm nhập.

Tuy nhiên, mọi lớp rào chắn công nghệ sẽ trở nên vô nghĩa nếu "mắt xích" con người vẫn lỏng lẻo. Do đó, việc đầu tư vào các chương trình đào tạo nhận thức, giúp người dùng nhận diện mã độc và thay đổi tư duy về bảo mật chính là giải pháp then chốt để xây dựng một hệ thống phòng thủ vững chắc và bền vững từ bên trong.

Thúy Hằng (Theo VNPT CTIP)

Bình luận