''Vỏ bọc hợp pháp''- chiêu thức nguy hiểm nhất

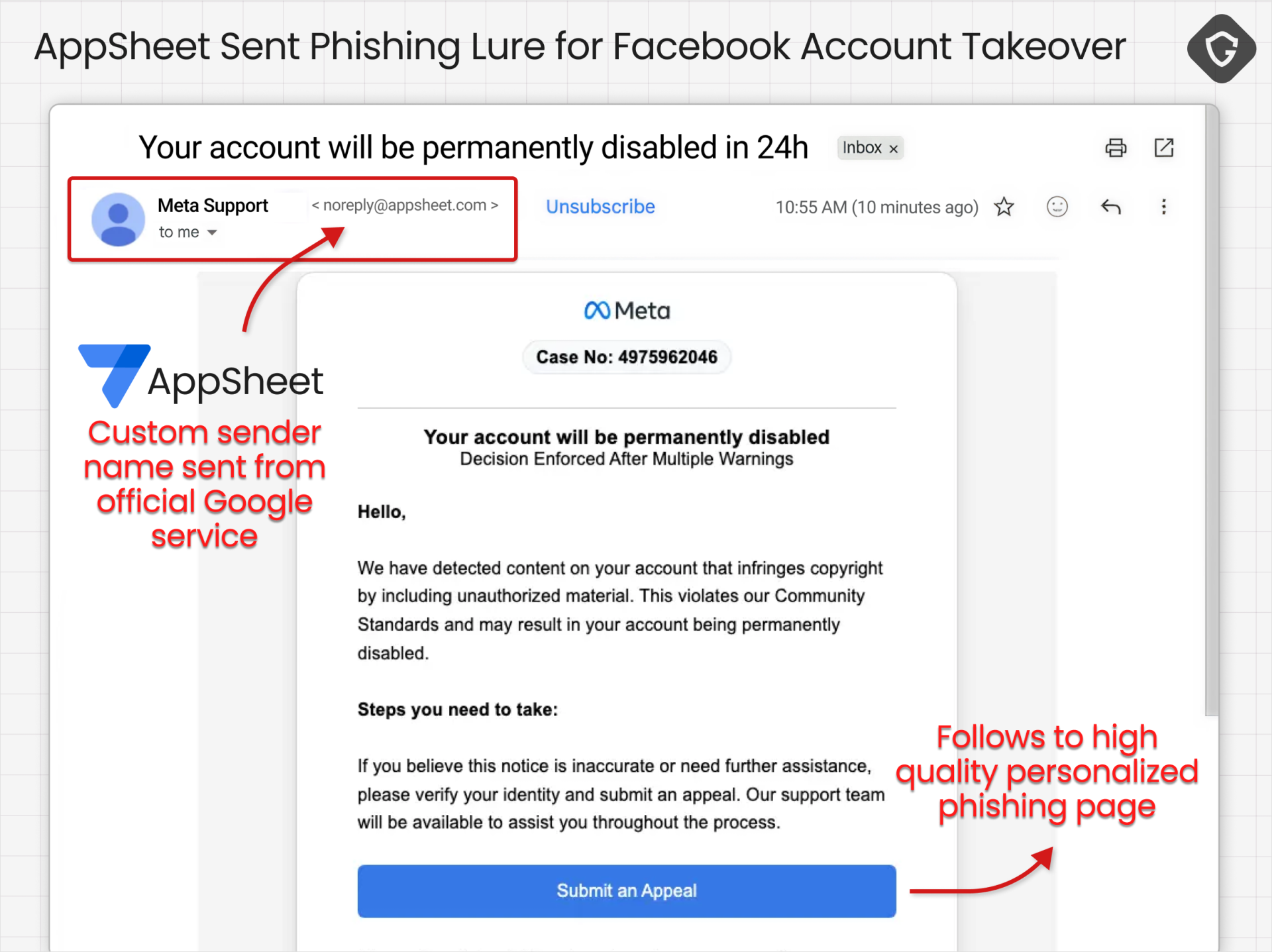

Theo các nhà nghiên cứu từ Guardio, chiến dịch này được đặt tên là "AccountDumpling". Điểm đặc biệt nằm ở cách tin tặc không sử dụng hệ thống gửi email riêng, mà ''mượn'' nền tảng hợp pháp như Google AppSheet để phát tán email lừa đảo.

Các email được gửi từ địa chỉ dạng noreply@appsheet.com - vốn đã được xác thực đầy đủ qua các tiêu chuẩn bảo mật như SPF, DKIM và DMARC. Điều này khiến hệ thống lọc spam và cả người dùng đều dễ tin rằng đây là email hợp lệ.

Nội dung email thường giả mạo bộ phận hỗ trợ của Meta, cảnh báo tài khoản Facebook Business có nguy cơ bị khóa hoặc xóa vĩnh viễn. Tâm lý hoảng loạn khiến nhiều người vội vàng nhấp vào liên kết và làm theo hướng dẫn.

|

| Email "giả mạo" tinh vi được gửi tới người dùng (Nguồn ảnh: The Guardio) |

Theo chuyên gia bảo mật Shaked Chen, đây không phải là một vụ lừa đảo đơn lẻ mà là một hệ thống tội phạm mạng hoàn chỉnh, hoạt động liên tục và có khả năng tự nâng cấp.

Sau khi nạn nhân truy cập vào liên kết, họ sẽ bị chuyển hướng đến các website giả mạo được thiết kế cực kỳ tinh vi. Tại đây, người dùng bị yêu cầu nhập: Tên đăng nhập và mật khẩu; Mã xác thực hai yếu tố (2FA); Số điện thoại, email; Giấy tờ tùy thân...

Toàn bộ dữ liệu này sau đó được chuyển trực tiếp về các kênh Telegram do tin tặc kiểm soát.

Bốn mồi nhử, một cái bẫy

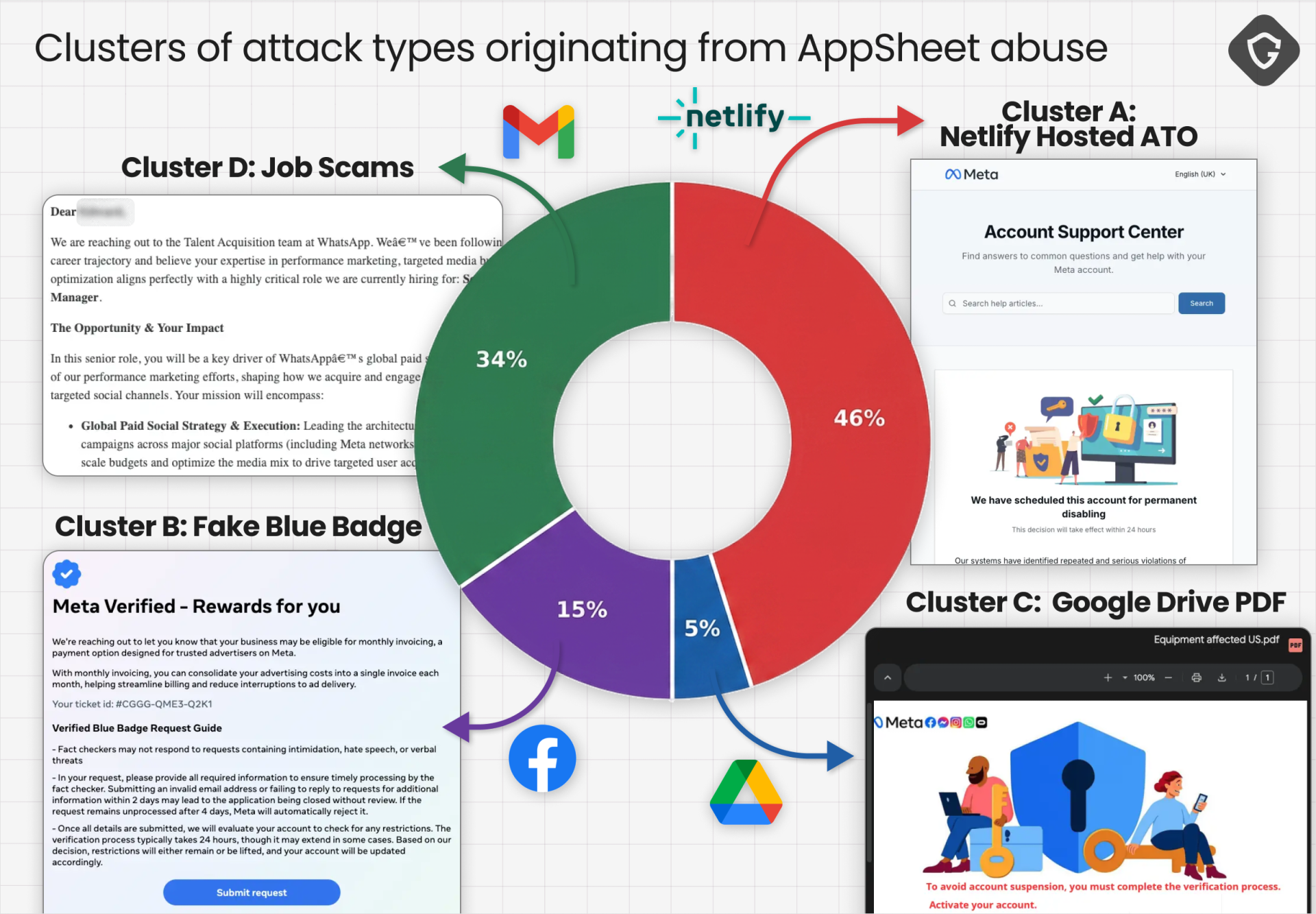

Guardio cho biết chiến dịch sử dụng nhiều kịch bản khác nhau để tối đa hóa tỷ lệ thành công:

Trang hỗ trợ giả mạo: Các trang web giả được lưu trữ trên những nền tảng như Netlify, đóng vai trò như "trung tâm hỗ trợ" nhằm thu thập thông tin đăng nhập và dữ liệu cá nhân của người dùng.

Chiêu trò "cấp tích xanh": Nạn nhân bị dẫn dụ đến các trang "Trung tâm bảo mật" giả mạo của Meta, thường được triển khai trên Vercel. Tại đây, người dùng được yêu cầu "xác minh tài khoản", nhưng thực chất là cung cấp thông tin cho kẻ tấn công.

Tài liệu PDF giả mạo: Tin tặc phát tán các file hướng dẫn xác minh thông qua Google Drive. Một số tài liệu còn được cài cắm công cụ độc hại, có khả năng âm thầm chụp màn hình hoặc theo dõi hoạt động của người dùng.

Giả danh tuyển dụng: Kẻ tấn công mạo danh nhân sự từ các tập đoàn lớn như Meta, WhatsApp, Apple, Adobe hoặc Coca-Cola để tạo lòng tin, sau đó dụ nạn nhân truy cập vào các liên kết độc hại.

|

| 4 kịch bản lừa đảo tinh vi (Nguồn: The Guardio) |

Không chỉ dừng lại ở việc chiếm quyền tài khoản, tin tặc còn biến dữ liệu này thành hàng hóa. Các tài khoản Facebook, đặc biệt là tài khoản quảng cáo có lịch sử hoạt động tốt, được rao bán công khai trên các chợ đen do chính nhóm tấn công kiểm soát.

Điều này cho thấy sự tồn tại của một ''thị trường ngầm'' sinh lợi cao, nơi danh tính số, uy tín tài khoản và cả dịch vụ khôi phục tài khoản đều có thể bị mua bán.

Khuyến nghị từ chuyên gia bảo mật

Trước tình hình này, các chuyên gia đưa ra một số khuyến cáo người dùng: Không nhấp vào liên kết trong email yêu cầu xác minh tài khoản; Truy cập trực tiếp vào website chính thức thay vì qua link; Kiểm tra kỹ URL trước khi đăng nhập; Kích hoạt xác thực hai yếu tố bằng ứng dụng bảo mật; Theo dõi và bật cảnh báo đăng nhập bất thường.

Đối với doanh nghiệp, cần tăng cường đào tạo nhân viên nhận diện phishing và triển khai các hệ thống giám sát email nâng cao.

Chiến dịch tấn công lần này cho thấy mức độ tinh vi ngày càng cao của tội phạm mạng, khi chúng không còn chỉ khai thác lỗ hổng kỹ thuật mà chuyển sang khai thác ''niềm tin'' của người dùng.

Việc nâng cao nhận thức bảo mật và thay đổi thói quen sử dụng email, đăng nhập là yếu tố then chốt giúp cá nhân và doanh nghiệp tự bảo vệ mình trước những mối đe dọa ngày càng phức tạp trên không gian mạng.

Thuý Hằng (theo The Guardio)

Bình luận