Các ngân hàng đang siết chặt bảo mật dịch vụ mobile banking theo quy định mới của Ngân hàng Nhà nước. Ứng dụng sẽ tự động dừng hoạt động hoặc từ chối giao dịch khi phát hiện thiết bị có dấu hiệu rủi ro cao.

|

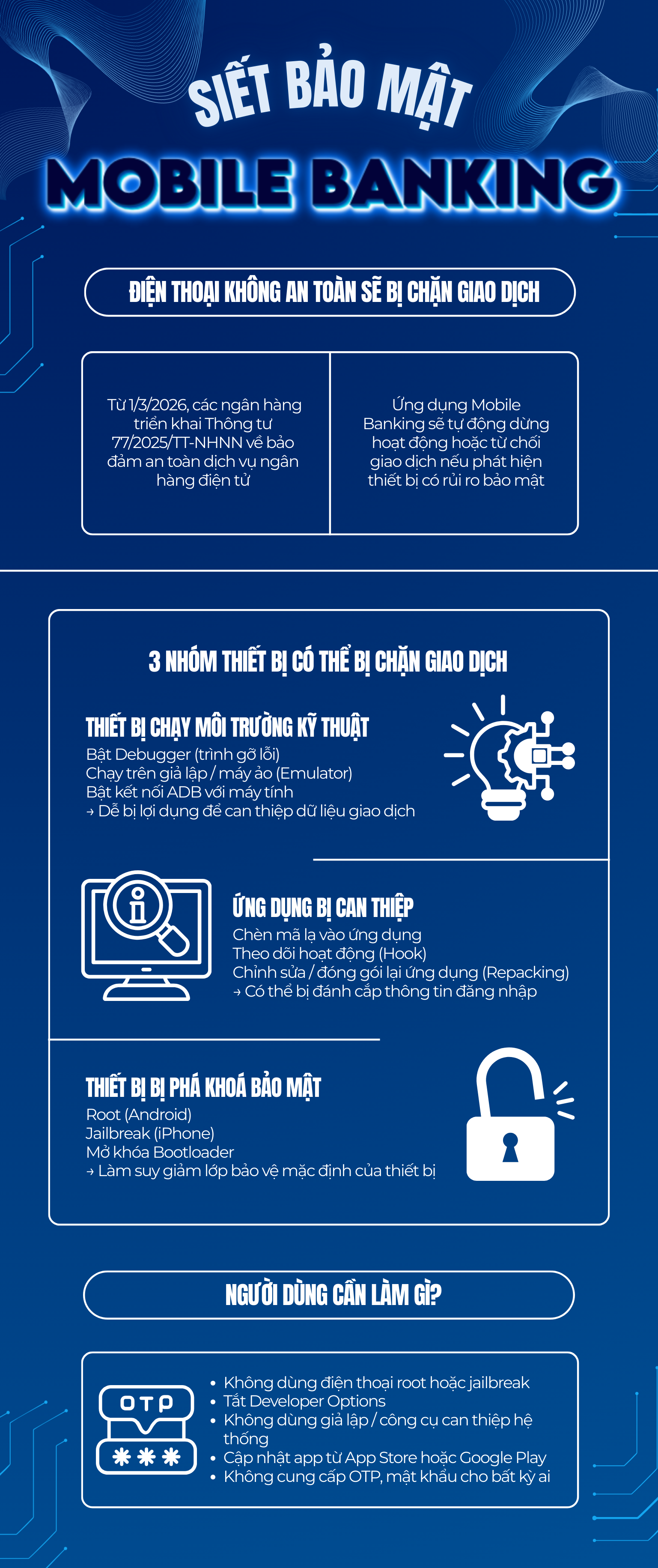

Các ngân hàng thương mại thời gian qua đã chính thức triển khai Thông tư 77/2025/TT-NHNN (sửa đổi Thông tư 50/2024/TT-NHNN) ngày 1/3 của Ngân hàng Nhà nước về bảo đảm an toàn trong cung cấp dịch vụ ngân hàng điện tử. Theo quy định mới, ứng dụng Mobile Banking phải tự động dừng hoạt động hoặc từ chối thực hiện các giao dịch như chuyển tiền, thanh toán, rút tiền… khi phát hiện thiết bị sử dụng có dấu hiệu rủi ro bảo mật.

Động thái này diễn ra trong bối cảnh giao dịch tài chính trực tuyến ngày càng phổ biến, trong khi các hình thức tấn công mạng và lừa đảo công nghệ cao liên tục gia tăng. Nhiều vụ việc cho thấy tin tặc không chỉ tìm cách xâm nhập hệ thống ngân hàng mà còn lợi dụng chính thiết bị của người dùng để chiếm quyền kiểm soát ứng dụng và đánh cắp thông tin giao dịch.

Vì vậy, việc thiết lập cơ chế kiểm soát ngay từ thiết bị truy cập được xem là một bước bổ sung quan trọng trong chuỗi bảo vệ an toàn cho hệ thống ngân hàng số.

Ba nhóm thiết bị có nguy cơ bị chặn giao dịch

Theo quy định tại Thông tư 77, ứng dụng ngân hàng điện tử phải có khả năng tự động phát hiện và dừng hoạt động khi thiết bị không đáp ứng điều kiện an toàn. Khi đó, hệ thống sẽ thoát ứng dụng hoặc từ chối thực hiện giao dịch, đồng thời hiển thị lý do để người dùng biết và khắc phục.

Các trường hợp phổ biến có thể bị dừng giao dịch bao gồm thiết bị đang bật trình gỡ lỗi (debugger), chạy trong môi trường giả lập (emulator) hoặc máy ảo, cũng như các thiết bị kích hoạt chế độ cho phép máy tính kết nối trực tiếp với hệ điều hành Android thông qua Android Debug Bridge (ADB). Đây là những môi trường thường được sử dụng trong quá trình phát triển phần mềm hoặc kiểm thử ứng dụng, nhưng lại tiềm ẩn nguy cơ bị lợi dụng để can thiệp vào dữ liệu giao dịch.

Ngoài ra, ứng dụng Mobile Banking cũng sẽ bị dừng hoạt động nếu phát hiện dấu hiệu bị can thiệp trái phép trong quá trình vận hành, chẳng hạn như bị chèn mã lạ, theo dõi hoạt động của ứng dụng, ghi lại dữ liệu truyền qua giao diện lập trình (API) hoặc bị chỉnh sửa, đóng gói lại dưới dạng phiên bản không chính thức.

Một nhóm rủi ro khác là các thiết bị đã bị phá khóa bảo mật của nhà sản xuất. Đối với hệ điều hành Android, điều này thường được thực hiện thông qua việc root thiết bị hoặc mở khóa bootloader. Trong khi đó, trên hệ điều hành iOS, tình trạng jailbreak cũng có thể khiến nhiều lớp bảo vệ mặc định bị vô hiệu hóa. Những thiết bị như vậy dễ trở thành mục tiêu của phần mềm độc hại, làm tăng nguy cơ bị đánh cắp dữ liệu hoặc chiếm đoạt tài khoản ngân hàng.

Ngân hàng đồng loạt triển khai biện pháp kiểm soát

Ngay khi quy định có hiệu lực, nhiều ngân hàng đã chủ động thông báo tới khách hàng về việc áp dụng cơ chế kiểm soát thiết bị truy cập dịch vụ ngân hàng số.

Ngân hàng TMCP Ngoại thương Việt Nam (Vietcombank) cho biết sẽ ngừng cung cấp dịch vụ VCB Digibank và VCB DigiBiz trên các thiết bị có dấu hiệu rủi ro về bảo mật như sử dụng môi trường giả lập, thiết bị có trình gỡ lỗi hoặc máy ảo. Các thiết bị đã bị can thiệp hệ thống như root, jailbreak hoặc mở khóa bootloader cũng không đáp ứng tiêu chuẩn an toàn để sử dụng ứng dụng ngân hàng.

Trong trường hợp hệ thống phát hiện thiết bị có dấu hiệu nghi ngờ rủi ro, khách hàng được khuyến nghị chuyển sang sử dụng thiết bị khác ở trạng thái nguyên bản hoặc liên hệ đơn vị sửa chữa, nhà sản xuất để kiểm tra và khắc phục tình trạng của thiết bị.

Ngân hàng TMCP Đầu tư và Phát triển Việt Nam (BIDV) cũng đưa ra cảnh báo tương tự đối với người dùng ứng dụng BIDV SmartBanking. Theo thông báo của ngân hàng, các thiết bị đã bị phá khóa bảo mật, bị chèn mã trái phép trong quá trình vận hành hoặc sử dụng các công cụ can thiệp hệ thống đều tiềm ẩn nguy cơ mất an toàn, có thể bị lợi dụng để thực hiện hành vi lừa đảo, gian lận tài chính hoặc rửa tiền.

Để tránh gián đoạn giao dịch, khách hàng được khuyến nghị chủ động kiểm tra tình trạng bảo mật của thiết bị, gỡ bỏ các chế độ bẻ khóa như root, jailbreak hoặc unlock bootloader trước khi tiếp tục sử dụng dịch vụ Mobile Banking.

Tại Ngân hàng Nông nghiệp và Phát triển Nông thôn Việt Nam (Agribank), hệ thống Mobile Banking cũng được thiết lập cơ chế tự động từ chối truy cập đối với các thiết bị không đáp ứng tiêu chuẩn an toàn, bao gồm thiết bị đã root hoặc jailbreak, cài đặt phần mềm can thiệp hệ thống hoặc chạy trên môi trường giả lập.

Để hỗ trợ khách hàng nhận diện rủi ro, Agribank đã triển khai dịch vụ AgriNotify trên ứng dụng ngân hàng số. Hệ thống này có khả năng phát hiện và cảnh báo khi tài khoản người nhận có dấu hiệu nghi ngờ lừa đảo trước khi khách hàng thực hiện chuyển tiền, qua đó giúp người dùng cân nhắc kỹ hơn trước khi giao dịch.

Ngân hàng Sài Gòn – Hà Nội (SHB) cũng cho biết ứng dụng ngân hàng điện tử SHB SAHA sẽ tự động dừng hoạt động trên các thiết bị có dấu hiệu bị can thiệp hệ thống, bật chế độ lập trình viên, chạy trên môi trường giả lập hoặc cài đặt phiên bản ứng dụng không chính thống. Cùng với đó, ngân hàng nâng cấp giải pháp bảo vệ ứng dụng SShield nhằm phát hiện các hành vi can thiệp trái phép vào ứng dụng đã cài đặt trên thiết bị di động.

|

Tăng “hàng rào kỹ thuật” bảo vệ giao dịch số

Thông tư 77/2025/TT-NHNN được ban hành nhằm nâng cao tiêu chuẩn an toàn đối với dịch vụ ngân hàng trực tuyến trong bối cảnh các hình thức tấn công mạng ngày càng phức tạp. Theo quy định, ứng dụng Mobile Banking phải có khả năng tự động phát hiện và dừng hoạt động khi thiết bị không đảm bảo an toàn.

Bên cạnh đó, các ngân hàng cũng phải triển khai công nghệ phát hiện giả mạo sinh trắc học theo tiêu chuẩn quốc tế ISO 30107 cấp độ 2, nhằm hạn chế nguy cơ sử dụng hình ảnh hoặc video giả mạo để vượt qua các bước xác thực.

Việc siết chặt kiểm soát tại thiết bị đầu cuối được xem là bước nâng cấp quan trọng trong quản trị rủi ro công nghệ của ngành ngân hàng. Trong nhiều trường hợp, các cuộc tấn công không diễn ra trực tiếp trên hệ thống ngân hàng mà bắt nguồn từ điện thoại của người dùng, thông qua phần mềm độc hại hoặc ứng dụng giả mạo được cài đặt trên thiết bị.

Khi thiết bị bị kiểm soát, tin tặc có thể theo dõi thao tác của người dùng, ghi lại dữ liệu đăng nhập hoặc can thiệp vào giao dịch chuyển tiền. Vì vậy, việc phát hiện sớm các dấu hiệu bất thường ngay trên thiết bị được xem là lớp bảo vệ quan trọng nhằm ngăn chặn nguy cơ chiếm đoạt tài khoản.

Người dùng cần chủ động kiểm tra thiết bị

Để tránh gián đoạn giao dịch khi sử dụng Mobile Banking, các ngân hàng khuyến nghị người dùng chủ động kiểm tra tình trạng bảo mật của thiết bị trước khi truy cập ứng dụng.

Người dùng nên tắt chế độ dành cho nhà phát triển trên điện thoại, không sử dụng môi trường giả lập hoặc các công cụ can thiệp hệ thống khi truy cập ứng dụng ngân hàng. Các thiết bị đã root hoặc jailbreak cần được khôi phục về trạng thái ban đầu hoặc thay thế bằng thiết bị đáp ứng tiêu chuẩn bảo mật của nhà sản xuất.

Bên cạnh đó, việc cập nhật ứng dụng ngân hàng lên phiên bản mới nhất thông qua các cửa hàng ứng dụng chính thức như App Store hoặc Google Play cũng là bước cần thiết nhằm đảm bảo hệ thống bảo mật luôn được duy trì ở mức cao nhất.

Người dùng cũng cần theo dõi các thông báo cảnh báo từ ngân hàng và tuyệt đối không cung cấp thông tin đăng nhập, mật khẩu, mã OTP hoặc dữ liệu xác thực cho bất kỳ cá nhân hay tổ chức nào dưới mọi hình thức.

Trong bối cảnh giao dịch tài chính trực tuyến ngày càng phổ biến, việc tăng cường các lớp bảo mật kỹ thuật không chỉ giúp hạn chế rủi ro gian lận mà còn góp phần củng cố niềm tin của người dùng đối với hệ sinh thái ngân hàng số. Khi thiết bị truy cập được bảo vệ tốt hơn, nguy cơ bị chiếm đoạt tài khoản cũng sẽ được giảm thiểu, tạo nền tảng an toàn cho sự phát triển của các dịch vụ tài chính số trong thời gian tới.

Thu Hương - Lệ Thanh