Dữ liệu mới nhất từ Kaspersky, công ty toàn cầu chuyên về an ninh mạng và quyền riêng tư, cho thấy nhiều lỗ hổng bảo mật trong mạng lưới doanh nghiệp Việt Nam vẫn chưa được khắc phục, khiến doanh nghiệp tiếp tục nằm trong tầm ngắm của tội phạm mạng.

|

| Ảnh: Kaspersky |

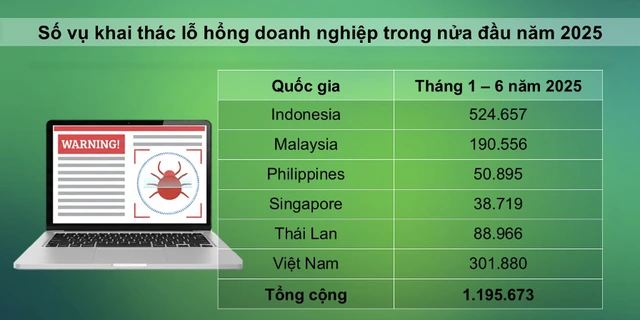

Từ tháng 1 đến tháng 6/2025, Kaspersky đã ngăn chặn 301.880 cuộc tấn công khai thác lỗ hổng nhắm vào doanh nghiệp tại Việt Nam, tương đương khoảng 1.600 vụ mỗi ngày.

Trong nửa đầu năm 2025, Indonesia là quốc gia ghi nhận số vụ khai thác lỗ hổng cao nhất khu vực Đông Nam Á với 524.657 vụ, tiếp theo là Việt Nam với 301.880 vụ và Malaysia với 190.556 vụ. Các quốc gia khác có con số thấp hơn đáng kể, bao gồm Thái Lan với 88.966 vụ, Philippines với 50.895 vụ và Singapore với 38.719 vụ.

Tấn công khai thác (exploit) là hình thức tấn công lợi dụng các lỗ hổng bảo mật, lỗi phần mềm hoặc hệ điều hành để xâm nhập trái phép vào hệ thống. Nếu không được xử lý kịp thời, những lỗ hổng này sẽ trở thành "cửa ngõ" cho kẻ tấn công chiếm quyền kiểm soát dữ liệu và tài nguyên của doanh nghiệp.

Theo báo cáo khác của Kaspersky, trong quý 2/2025, hầu hết các lỗ hổng chưa được vá trong sản phẩm Microsoft Office là mục tiêu phổ biến của các cuộc tấn công khai thác toàn cầu. Kaspersky cũng ghi nhận một số vụ tấn công nhắm vào nền tảng Windows, tập trung vào các lỗ hổng:

CVE-2018-0802: Lỗ hổng thực thi mã độc từ xa (Remote Code Execution) từ thành phần Equation Editor trong Microsoft Office.

CVE-2017-11882: Một lỗ hổng thực thi mã độc từ xa khác cũng được phát hiện trong Equation Editor.

CVE-2017-0199: Lỗ hổng trong Microsoft Office và WordPad, cho phép kẻ tấn công chiếm quyền kiểm soát hệ thống.

|

| Hệ thống chưa cập nhật bản vá khiến doanh nghiệp Việt Nam dễ trở thành mục tiêu tấn công mạng |

Báo cáo cũng chỉ ra top 10 lỗ hổng bị tin tặc khai thác nhiều nhất, bao gồm cả lỗ hổng zero-day mới và cũ – những vấn đề chưa được khắc phục nhưng vẫn bị doanh nghiệp bỏ qua trong quá trình vận hành. Lỗ hổng zero-day là lỗi phần mềm đã bị tin tặc khai thác trước khi nhà phát hành kịp phát hiện và phát hành bản vá bảo mật chính thức, khiến chúng trở thành mục tiêu tấn công có tỷ lệ thành công cao.

Các tội phạm mạng, hay trong một số trường hợp là các nhóm tấn công có chủ đích (APT - Advanced Persistent Threat), đều nhắm vào các công cụ phổ biến như phần mềm truy cập từ xa, trình soạn thảo tài liệu và hệ thống ghi log. Đáng chú ý, nền tảng low-code/no-code (LCNC) và framework của các ứng dụng AI cũng xuất hiện trong danh sách này, cho thấy tin tặc đang đẩy nhanh khai thác các công nghệ mới để vượt lên trước doanh nghiệp.

Mục tiêu chính của chúng không thay đổi: chiếm quyền truy cập hệ thống, sau đó nâng quyền kiểm soát để duy trì sự chiếm dụng lâu dài trong mạng lưới doanh nghiệp.

Nền tảng low-code/no-code (LCNC) là các công cụ phát triển phần mềm cho phép người dùng xây dựng ứng dụng thông qua giao diện trực quan với thao tác kéo thả đơn giản, không cần kiến thức lập trình truyền thống. Nhờ đó, cả người không chuyên và đội ngũ CNTT chuyên nghiệp đều có thể dễ dàng, nhanh chóng tạo các trang web và ứng dụng di động từ các mẫu có sẵn, đồng thời kết nối chúng qua các công cụ đồ họa đơn giản.

(tổng hợp)

Bình luận