Khi Giáo chủ Ali Khamenei và hàng chục lãnh đạo cấp cao Iran bị Mỹ và Israel tấn công, đó là lúc một mạng lưới tin tặc phi tập trung, không ai kiểm soát được, bắt đầu khai hỏa.

|

| (ảnh minh họa: TrendsResearch) |

Trong học thuyết quân sự cổ điển, tiêu diệt người chỉ huy là cách nhanh nhất để làm tê liệt lực lượng địch, cắt đứt luồng ra lệnh khiến toàn bộ cỗ máy bên dưới ngừng hoạt động.

Chiến dịch Operation Epic Fury do Mỹ và Israel khởi xướng đã thực hiện đúng chiến thuật đó. Hơn 40 quan chức cấp cao Iran thiệt mạng trong 72 giờ đầu, bao gồm lãnh tụ tối cao Ali Khamenei và các tướng lĩnh lãnh đạo lực lượng Vệ binh Cách mạng Hồi giáo (IRGC). Trên lý thuyết, đây là đòn tiêu diệt hoàn hảo nhất trong lịch sử tác chiến hiện đại.

Nhưng trong chiến tranh mạng, đòn này lại tạo ra hiệu ứng ngược. Khi trung tâm chỉ huy biến mất, các đơn vị tác chiến mạng Iran vốn được huấn luyện để hoạt động độc lập đã tự "khai hỏa".

Lực lượng phản công của Iran

Iran không vận hành một lực lượng chiến tranh mạng thống nhất dưới một mái nhà. Họ vận hành một hệ sinh thái nhiều tầng. Mỗi tầng được thiết kế có chủ ý để tồn tại và hoạt động độc lập ngay cả khi các tầng khác bị phá vỡ.

Tầng thứ nhất là lực lượng chính quy, bao gồm Bộ Tư lệnh Không gian mạng và Điện tử (IRGC) cùng Bộ Tình báo (MOIS). Đây là nơi sản sinh các nhóm tấn công mạng tinh vi nhất của Iran. Nhóm APT34, còn gọi là OilRig, chuyên xâm nhập và lập bản đồ hạ tầng mạng của mục tiêu trong nhiều năm trước khi ra đòn. APT35 và APT42 hoạt động theo hướng gián điệp chiến lược: thu thập thông tin từ các cơ quan chính phủ, tổ hợp quốc phòng và nhà khoa học hạt nhân thông qua các chiến dịch tấn công cá nhân hóa theo mục tiêu cụ thể. Đây là những nhóm kiên nhẫn. Họ không đánh ồn ào. Họ nằm im trong hệ thống đối phương hàng năm trời trước khi kích hoạt.

Tầng thứ hai là lực lượng phá hủy dữ liệu. Nhóm APT33 và Agrius được trang bị wiper malware - loại mã độc khác về bản chất so với ransomware thông thường. Ransomware mã hóa dữ liệu rồi đòi tiền chuộc để giải mã. Wiper malware không mã hóa và không đòi tiền. Nó xóa sạch toàn bộ dữ liệu một cách triệt để, không thể phục hồi, rồi biến mất. Mục tiêu không phải lợi nhuận tài chính. Mục tiêu là phá hủy. CyberAv3ngers, nhóm liên kết trực tiếp với IRGC, nhắm vào tầng nguy hiểm hơn: các nhà máy nước, điện lưới và cảng biển.

|

Tầng thứ ba là mạng lưới proxy và nhóm tin tặc bán độc lập. Cotton Sandstorm, HANDALA và Altoufan Team hoạt động dưới vỏ bọc "hacker độc lập vì lý tưởng" nhưng có liên hệ tổ chức với IRGC. Nhóm Altoufan Team thông báo công khai trên mạng xã hội về "các cuộc tấn công quy mô lớn trong vài giờ tới" ngay sau ngày 28/2. Đây là tầng đang hoạt động mạnh nhất và khó kiểm soát nhất.

"Bom hẹn giờ" kỹ thuật số cài đặt sẵn

Trước khi một viên đạn đầu tiên được bắn vào Tehran, Iran đã triển khai "vũ khí bí mật" vào lãnh thổ Mỹ và Israel từ trước đó rất lâu.

IOCONTROL là tên của loại mã độc đặc chế do nhóm CyberAv3ngers phát triển. Không giống các phần mềm độc hại thông thường nhắm vào máy tính văn phòng hay máy chủ dữ liệu, IOCONTROL được thiết kế chuyên biệt để xâm nhập các hệ thống kiểm soát công nghiệp - tức là lớp phần mềm và phần cứng điều khiển trực tiếp máy móc vật lý: van nước, máy bơm điện, cần cẩu cảng biển. Đây là những hệ thống nằm ở ranh giới giữa thế giới kỹ thuật số và thế giới thực. Khi chúng bị tấn công, hậu quả không dừng lại ở màn hình máy tính. Nước ngừng chảy. Điện ngừng truyền. Cảng ngừng hoạt động.

Công ty bảo mật Claroty Team82 xác nhận IOCONTROL đã được cài vào thiết bị của nhiều nhà cung cấp hạ tầng tại Mỹ và Israel. Danh sách bao gồm camera giám sát IP, bộ định tuyến mạng công nghiệp, bộ điều khiển logic lập trình (thiết bị nhận tín hiệu cảm biến và ra lệnh điều khiển máy móc công nghiệp) và giao diện giám sát vận hành tại các cơ sở nước, điện và cảng biển.

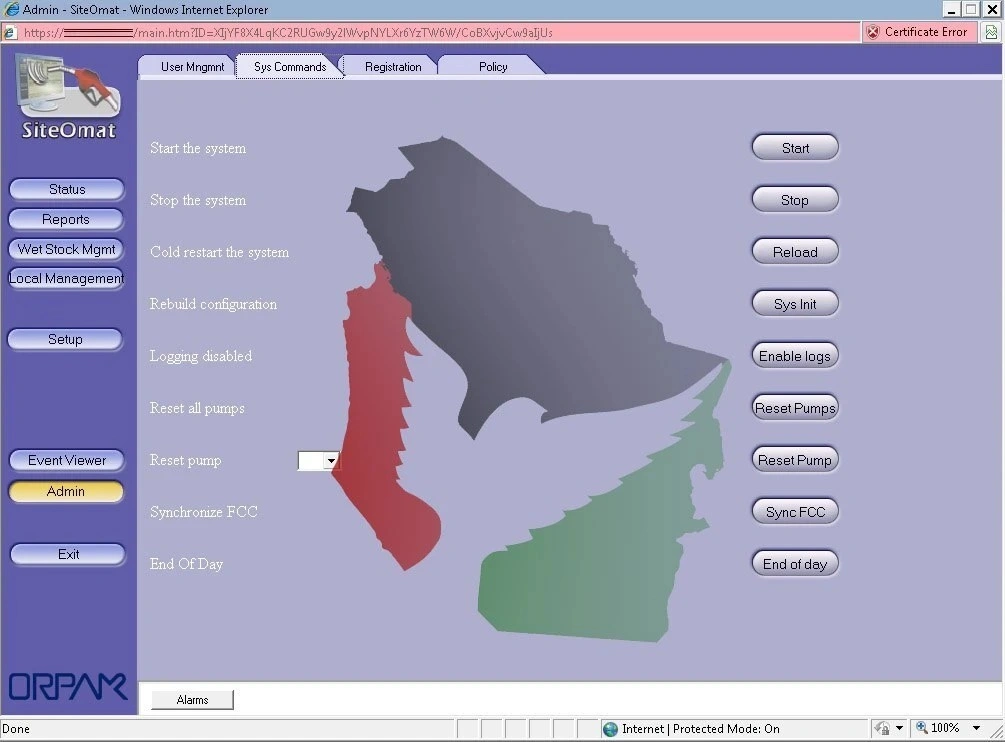

|

| Giao diện điều khiển IOCONTROL - mã độc “khét tiếng” nhắm vào hệ thống kiểm soát công nghiệp. (ảnh: Claroty) |

Trong khi đó, công ty an ninh mạng Anomali đánh giá các cuộc tấn công xóa dữ liệu nhắm vào hạ tầng Israel và Mỹ là kịch bản phản công xác suất cao nhất trong giai đoạn hiện tại. Không phải gián điệp. Không phải đánh cắp thông tin. Chỉ là hủy diệt.

Nói theo ngôn ngữ quân sự: trước khi Mỹ khai hỏa, Iran đã âm thầm cài "bom hẹn giờ" kỹ thuật số vào hạ tầng dân sự của đối phương và đang giữ ngón tay trên nút bấm.

Chiến tranh không cần tên lửa

Iran cũng đã khai hỏa một vũ khí khác. Hoàn toàn vô hình. Không để lại dấu vết trên bất kỳ bức ảnh chiến trường nào.

Kể từ sau ngày 28/2, hơn 1.100 tàu thuyền qua Eo biển Hormuz báo cáo tín hiệu định vị GPS bị can nhiễu. Iran đã triển khai hệ thống tác chiến điện tử tại khu vực Bandar Abbas với hai kỹ thuật.

Kỹ thuật thứ nhất là gây nhiễu tín hiệu - phát sóng tần số cao liên tục che lấp hoàn toàn tín hiệu GPS từ vệ tinh. Thiết bị định vị trên tàu mất tín hiệu. Thủy thủ buộc phải quay về la bàn từ và bản đồ giấy như thế kỷ 19.

Kỹ thuật thứ hai tinh vi và nguy hiểm hơn nhiều: giả mạo tọa độ. Thay vì tắt GPS, hệ thống phát một tín hiệu GPS tổng hợp có độ mạnh áp đảo tín hiệu thật. Máy tính định vị trên tàu nhận tín hiệu giả và xác nhận tàu đang đứng yên tại một vị trí hoàn toàn khác, có thể là sân bay Dubai, sa mạc nội địa Iran, hoặc một tọa độ cách vị trí thực tế hàng chục km. Thuyền trưởng nhìn vào màn hình thấy tàu đang nằm yên trong cảng an toàn. Thực tế con tàu đang trôi dần vào vùng nước nông.

Kết quả đo được bằng dữ liệu thương mại: lưu lượng tàu qua Hormuz giảm 80%, từ trung bình 138 lượt mỗi ngày xuống còn 28 lượt. Khoảng 150 tàu chở dầu cỡ lớn và tàu chở khí hóa lỏng neo đậu ngoài Vịnh Oman, từ chối vào vùng "sương mù điện tử". Phí bảo hiểm hàng hải tăng gấp ba trong một tuần. Qatar tạm ngừng xuất khẩu khí tự nhiên hóa lỏng qua eo biển. Giá khí đốt tại châu Âu tăng phi mã.

Không một tên lửa nào được bắn ra. Không một tàu chiến nào bị đánh chìm. Nhưng 20% lượng dầu toàn cầu đang bị bóp nghẹt bởi một hệ thống phát sóng điện tử đặt trên bờ biển và Mỹ không có công cụ pháp lý hay quân sự rõ ràng nào để buộc nó dừng lại mà không leo thang thêm một nấc nữa.

Học thuyết bất đối xứng - "Con dao trong tay áo"

Công ty an ninh mạng Anomali ghi lại trong bản đánh giá mối đe dọa trước khi chiến tranh nổ ra: "Cả MOIS lẫn các đơn vị mạng IRGC đều đã được kích hoạt và tái tổ chức trước khi đòn tấn công vũ lực được phát động. Học thuyết chiến tranh công khai của Iran định danh năng lực mạng là phản ứng ưu tiên hàng đầu”. Iran đã sẵn sàng phản công trên không gian mạng trước khi bom rơi. Đây không phải phản ứng bộc phát. Đây là kế hoạch được chuẩn bị có hệ thống và công bố công khai trong học thuyết quân sự chính thức của họ.

Đây chính là cốt lõi của chiến lược bất đối xứng mà Iran xây dựng qua hơn ba thập kỷ: không đối đầu trực diện với sức mạnh vượt trội. Thay vào đó, tìm kiếm những điểm nơi một đòn nhỏ tạo ra thiệt hại không cân xứng với chi phí bỏ ra. Một đoạn mã trong hệ thống xử lý nước đô thị. Một máy phát sóng điện tử trên bờ biển Bandar Abbas. Một hacker 19 tuổi trong phòng Telegram với danh sách IP của cơ sở hạ tầng đối phương.

|

| Biểu tình phản đối Mỹ và Israel tại Iran (ảnh: France 24) |

Vấn đề mà Mỹ và đồng minh đang đối mặt không phải là liệu Iran có phản công hay không. Điều đó đã xảy ra. Vấn đề là không ai biết đòn nào sẽ đến tiếp theo, từ đâu, và do ai ra quyết định. Khi chuỗi chỉ huy bị phá vỡ, câu hỏi đó không còn ai trả lời được - kể cả chính Tehran.

Có một nghịch lý mà các quan chức Lầu Năm Góc sẽ phải giải thích trong nhiều năm tới: họ đã mất hàng thập kỷ và tiêu tốn hàng tỷ USD để xây dựng công nghệ tình báo tinh vi nhất lịch sử, rồi dùng nó để loại bỏ người duy nhất đủ thẩm quyền để kéo hàng nghìn tay súng, hàng trăm nhóm tin tặc và hàng chục lực lượng ủy nhiệm vũ trang khắp Trung Đông ở lại bàn đàm phán.

Từ Vũ

Xem thêm: