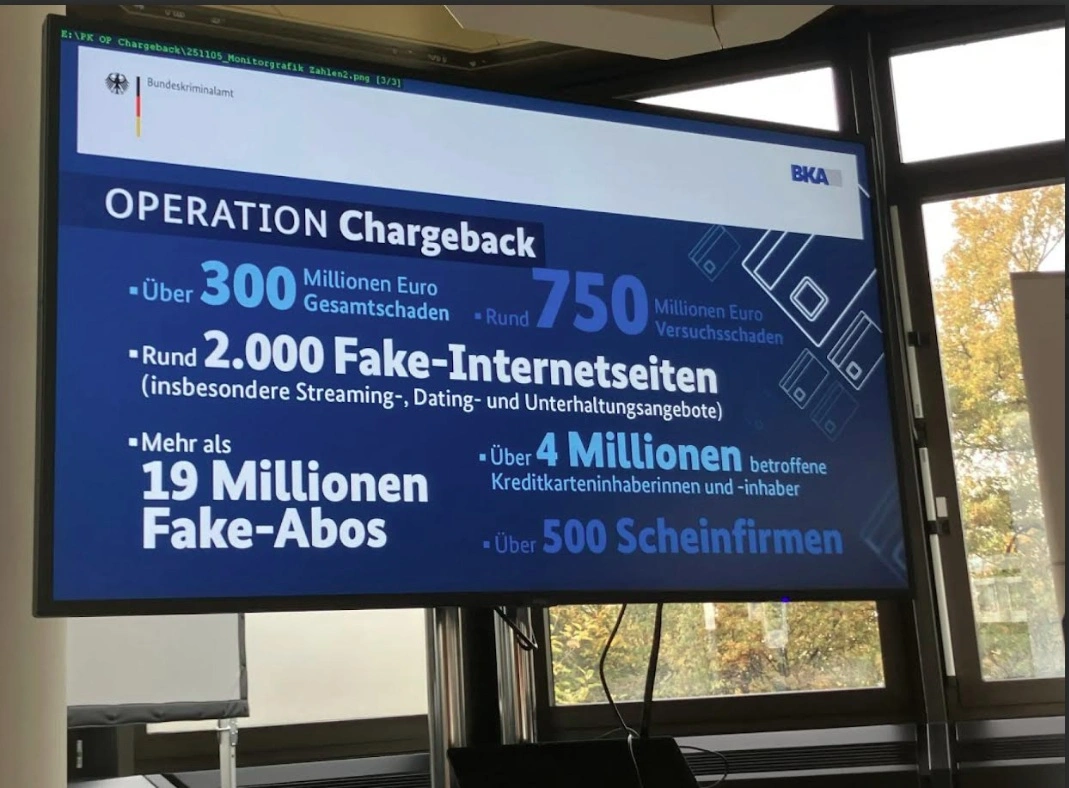

Theo công bố từ Europol, mạng lưới bị nhắm tới đã lợi dụng dữ liệu của 4,3 triệu chủ thẻ và gây thiệt hại được ghi nhận hơn 300 triệu Euro; các giao dịch đã tạo ra tới khoảng 19 triệu đăng ký giả trên gần 2.000 website mạo danh.

Những khoản phí vô hình

Chiến thuật then chốt là không lấy số tiền lớn một lần, mà lấy nhiều lần với số tiền nhỏ. Những khoản phí từ 2 đến 50 Euro/tháng được lặp lại trên hàng nghìn, hàng trăm nghìn thẻ: quá nhỏ để kích hoạt cảnh báo tức thì của chủ thẻ, đủ đều đặn để qua mặt bộ lọc gian lận truyền thống. Cách thức này được các nhà điều tra gọi là “chảy máu chậm”. Theo các điều tra viên, có hai yếu tố giúp chiến thuật có hiệu quả là: Tính định kỳ giống chi tiêu thật khiến hệ thống chống gian lận dễ nhầm lẫn giữa trả định kỳ hợp pháp và trả định kỳ lừa đảo; mô tả giao dịch mập mờ, tên giao dịch trên sao kê thường là mã rút gọn như “STREAMX-EU” hoặc “SP-MEDIA”, khiến người dùng khó nhận diện nguồn. Khi nạn nhân nhìn vào sao kê, họ dễ bỏ qua hoặc nghĩ là phí dịch vụ họ từng dùng. Các website trong mạng lưới cũng thường ẩn khỏi công cụ tìm kiếm, chỉ truy cập qua đường dẫn trực tiếp hoặc quảng cáo trên mạng người lớn. Khi người dùng “đăng ký dùng thử”, thông tin thẻ lập tức bị lưu và kích hoạt chu kỳ trừ tiền. Một chuyên gia chống gian lận tại BaFin nhận xét: “Khi bạn nhân 5 Euro lên vài triệu giao dịch, đó không còn là gian lận mà là một ngành kinh doanh ngầm có doanh thu ổn định”.

|

| Bản trình bày chi tiết của giới chức Đức về “Operation Chargeback”tại một cuộc họp báo ở Wiesbaden, Đức ngày 5/11. Ảnh: Bloomberg. |

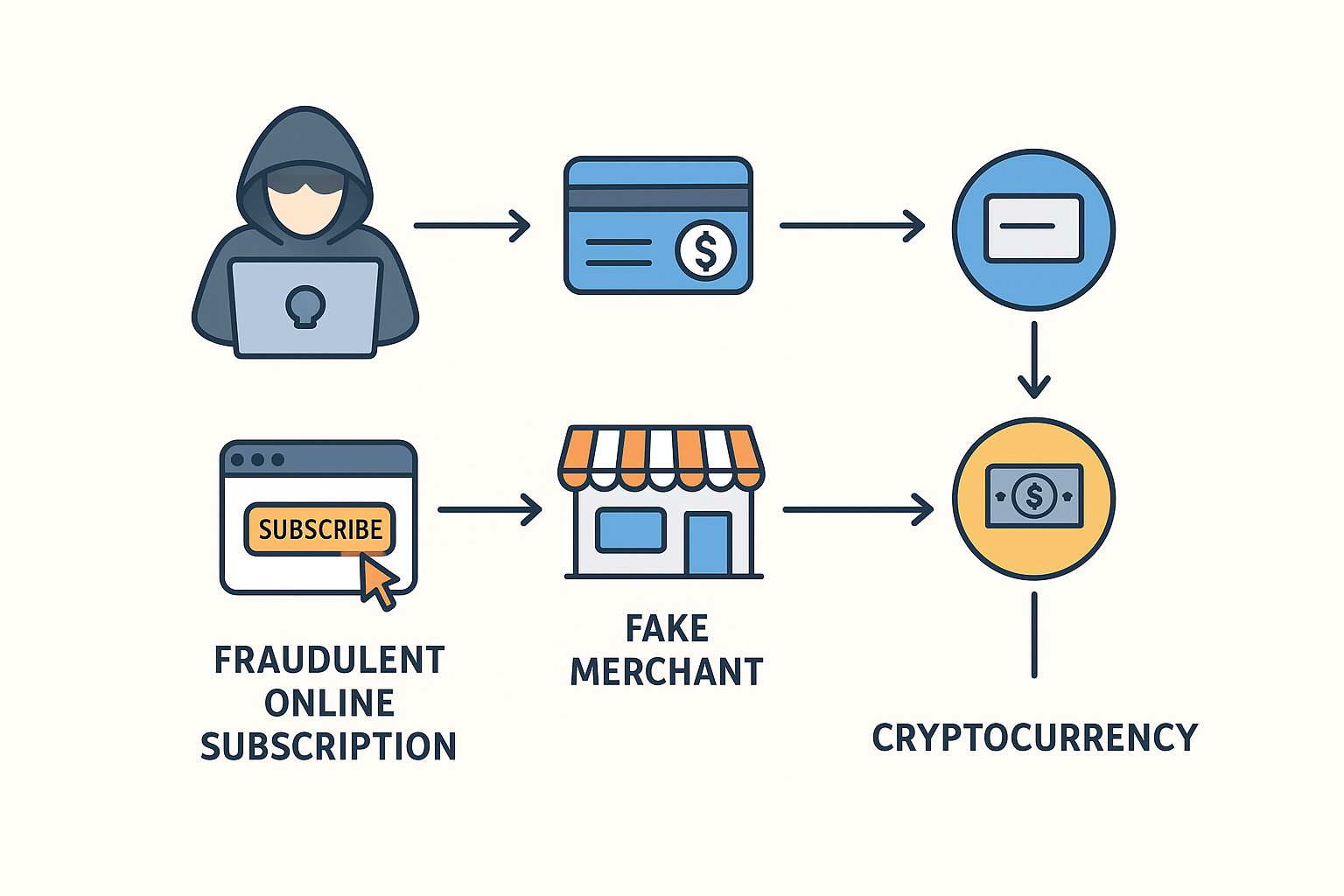

Để dễ hình dung, các nhà điều tra Đức đã dựng lại hai kịch bản minh hoạ. Đầu tiên là kịch bản đăng ký giả trên trang StreamingX – nơi chuyên cung cấp “gói thử xem phim 7 ngày miễn phí”. Hệ thống backend của trang này sử dụng hàng nghìn thẻ bị rò rỉ để tạo tài khoản ảo. Mỗi tài khoản tự động bị tính phí 9,99 Euro/tháng, chuyển qua tài khoản giao dịch tại một nhà cung cấp dịch vụ thanh toán (PSP) ở Cyprus. Khi cơ quan chức năng truy vết, họ phát hiện số tài khoản “hoạt động” gấp đôi số người dùng thật và dòng tiền đã được chuyển tới 14 công ty khác nhau trước khi đổi sang bitcoin.

Kịch bản thứ hai là Payment-Bridge, tận dụng chính hệ thống thanh toán. Nhóm tội phạm lập nhiều công ty vỏ bọc ở Anh, mở tài khoản thanh toán tại PSP Payment-Bridge Ltd. Một số nhân viên nội bộ bị cáo buộc đã bỏ qua kiểm tra giấy tờ định danh (KYC) để đổi lấy “hoa hồng”. Khi tài khoản hoạt động, hàng triệu giao dịch nhỏ đổ về mỗi tháng. PSP thu phí xử lý hợp pháp, trong khi tiền thật được luân chuyển sang các công ty “mẹ” tại Cyprus và Luxembourg, rồi sang sàn tiền ảo. Vụ này trở thành minh chứng điển hình cho việc tội phạm có thể “cắm rễ” vào chính hạ tầng tài chính mà xã hội phụ thuộc.

|

| Thanh toán bằng thẻ tín dụng đang trở thành miếng mồi béo bở cho tội phạm mạng. Ảnh: Adobe Stock |

Mô hình doanh nghiệp tội phạm

Theo hồ sơ điều tra, ba mạng lưới bị nhắm đến trong chiến dịch này hoạt động theo mô hình như một công ty toàn cầu. Ở tầng trên cùng là ban điều hành, phụ trách mở công ty vỏ bọc, tìm PSP dễ dãi và kiểm soát dòng tiền. Tầng giữa gồm nhóm kỹ thuật, dựng hàng nghìn website giả, chủ yếu là dịch vụ giải trí, hẹn hò, nội dung người lớn hoặc ứng dụng thử nghiệm. Tầng dưới cùng là nhà điều hành thương mại, chịu trách nhiệm tạo, vận hành và luân chuyển tài khoản thương gia để duy trì khả năng thanh toán. Tất cả liên kết bằng hệ thống phần mềm quản lý riêng, cho phép tự động hóa quy trình “nạp thẻ – giao dịch – rút tiền – rửa tiền”. Một điều tra viên mô tả: “Chúng có bảng điều khiển riêng, theo dõi số thẻ đã ‘qua cổng’, doanh thu từng website, thậm chí gửi thông báo khi tài khoản bị khóa. Đây là tội phạm vận hành như một công ty khởi nghiệp”.

|

| Các hình thức lừa đảo qua email ngày càng tinh vi và có thể lừa cả những người dùng internet có nhiều hiểu biết về bảo mật. Ảnh: Shutterstock |

Báo cáo của Europol cho thấy hơn 500 công ty vỏ bọc được lập tại Anh, Cyprus, Các tiểu vương quốc Arab thống nhất (UAE) và Singapore. Một phần dòng tiền được “làm sạch” qua hợp đồng tư vấn ảo giữa các công ty này; phần khác chuyển sang ví tiền điện tử, chia nhỏ rồi gom lại ở các quốc gia có quy định nới lỏng. Phần mềm tự động rửa tiền được cài trong hệ thống kế toán, tự động tạo hóa đơn, chuyển tiền và gửi email xác nhận - tất cả diễn ra không cần con người can thiệp.

Các chuyên gia của BKA và Europol đã xử lý hàng tỷ dòng giao dịch; xây dựng thuật toán xác định các tài khoản có mẫu giao dịch lặp lại bất thường cùng số tiền, cùng thời gian, nhưng khác quốc gia. Từ hàng tỷ dòng dữ liệu, họ dựng được sơ đồ hơn 1,2 triệu giao dịch liên thông, liên kết tới ba nhóm chính điều hành từ Đức, Cyprus và Tây Ban Nha. Một chi tiết đáng chú ý: một máy chủ tại Frankfurt (Đức) lưu dữ liệu điều phối, nơi các nhóm gửi danh sách thẻ hợp lệ, kiểm tra thử và phân bổ “tài nguyên thẻ” cho từng website. “Từ một bảng Excel ẩn trong server đó, cả mạng lưới hiện hình”, một điều tra viên kể lại. Kết hợp với biện pháp kiểm tra trên thiết bị số (log, lịch sử cổng thanh toán, email xác nhận) và truy vết blockchain (khi tiền được đổi sang tiền điện tử), các chuyên gia của BKA và Europol đã dựng được “bản đồ dòng tiền” từ thẻ bị đánh cắp đến tài khoản giao dịch giả, công ty vỏ bọc, sàn giao dịch tiền điện tử và ví cuối cùng.

Trong 4,3 triệu thẻ bị ảnh hưởng, hơn một nửa thuộc về người dùng cao tuổi hoặc sống ở các nước đang phát triển, nơi quy trình hoàn tiền phức tạp. Vấn đề là ngay cả khi hoàn trả thành công, ngân hàng và PSP mới là bên phải hứng chịu tổn thất tài chính, trong khi kẻ gian đã kịp chuyển tiền đi nơi khác. Điều này đặt ra câu hỏi về ai thực sự chịu trách nhiệm và liệu các cơ chế hoàn tiền hiện hành có thuận lợi cho người tiêu dùng hay vô tình khuyến khích kẻ gian.

|

| Mô hình hoạt động đánh cắp tiền và rửa tiền của tội phạm bị phát hiện trong “Operation Chargeback” |

Về trách nhiệm pháp lý, “Operation Chargeback” đã nêu ra câu hỏi: liệu PSP bị lợi dụng có bị xử lý hình sự nếu họ “không biết” hay phải chứng minh có hành vi tiếp tay? Trong vụ án này, hiện một số giám đốc/nhân viên PSP đã bị thẩm vấn, điều tra với số tài sản bị phong tỏa trị giá hơn 35 triệu Euro ở Đức và Luxembourg. Chuyên gia luật tài chính Markus Heidrich (Đại học Bonn ở Đức) bình luận: “Nếu chỉ quy trách nhiệm cho hacker thì dễ, nhưng vấn đề thực sự nằm ở hạ tầng thanh toán đã quá phức tạp để quản lý”. Hiện Đức và Liên minh châu Âu đang xem xét thắt chặt quy định về kiểm soát danh tính và tài khoản thanh toán và merchant onboarding, yêu cầu PSP phải xác minh cả mô hình kinh doanh thực tế của khách hàng chứ không chỉ giấy tờ.

Rõ ràng “Operation Chargeback” không chỉ phơi bày một mạng lưới lừa đảo kỹ thuật số tinh vi mà còn đặt ra câu hỏi lớn về vai trò của hệ thống thanh toán, trách nhiệm của các PSP và ngân hàng, cũng như khả năng phát hiện kịp thời các mô hình gian lận mới. Những khoản phí nhỏ hôm nay có thể là đế chế tội phạm khổng lồ ngày mai và bài học từ chiến dịch này là một lời cảnh báo nghiêm túc cho toàn bộ ngành tài chính và người dùng trên toàn cầu khi mà thanh toán điện tử ngày càng phát triển.

Huyền Chi

Bình luận