|

| Mã QR đang được hacker biến tấu dưới nhiều hình thức để chiếm đoạt tiền người sử dụng (ảnh minh hoạ do AI tạo ra) |

Lừa đảo bằng mã QR, hay còn được gọi là Quishing (QR phishing), đang trở thành xu hướng tấn công mạng mới. Thay vì gửi đường link độc hại trực tiếp, kẻ gian nhúng chúng vào mã QR để dẫn dụ nạn nhân truy cập vào các trang web giả mạo được tạo dựng sẵn nhằm đánh cắp thông tin đăng nhập, mật khẩu hay dữ liệu nhạy cảm khác.

Điểm nguy hiểm của mã QR là chúng hoàn toàn “không thể đọc bằng mắt thường”. Người dùng không thể biết mã chứa nội dung gì cho tới khi quét, nên gần như không có dấu hiệu cảnh báo sớm. Ngoài ra, hầu hết các công cụ lọc thư rác hay quét link độc hại vẫn tập trung vào văn bản và URL, khiến mã QR dễ dàng vượt qua lớp bảo vệ này.

Một yếu tố khác khiến hình thức Quishing hiệu quả là việc quét mã thường diễn ra trên điện thoại cá nhân, thay vì trong hệ thống mạng công ty nơi có lớp bảo vệ chặt chẽ hơn. Điều này đưa người dùng ra khỏi “vòng đai an ninh” và tạo điều kiện cho tội phạm mạng chiếm quyền điều khiển.

Trong bối cảnh các bộ lọc an ninh ngày càng nhận diện được những mã QR độc hại truyền thống, tội phạm mạng tiếp tục cải tiến thủ thuật. Các nhà phân tích từ hãng bảo mật Barracuda gần đây ghi nhận sự xuất hiện của hai kỹ thuật mới: mã QR tách (split QR code) và mã QR lồng nhau (nested QR code).

QR tách đôi - Mã độc được chia nhỏ để qua mặt hệ thống

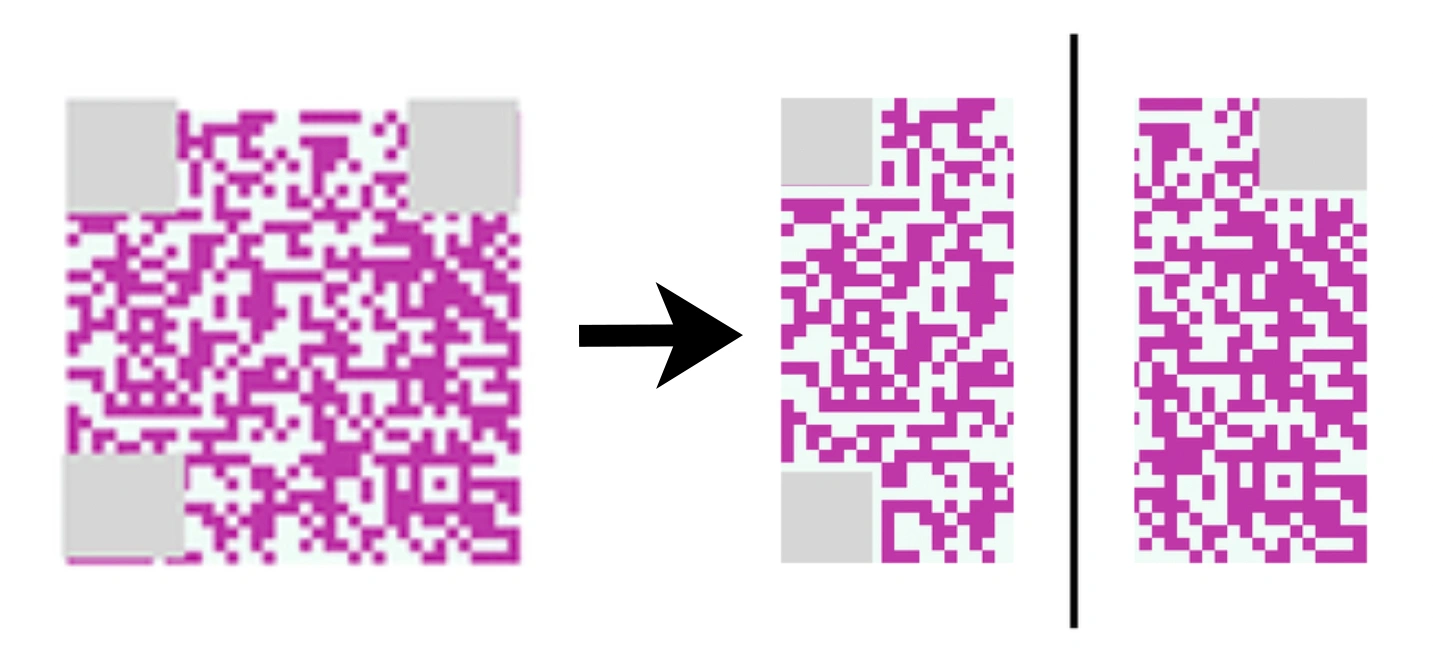

Kỹ thuật đầu tiên mang tên split QR code. Đây là phương thức được ghi nhận trong các chiến dịch sử dụng bộ công cụ lừa đảo dạng dịch vụ (PhaaS - Phishing-as-a-Service) mang tên Gabagool.

Thay vì chèn một ảnh mã QR hoàn chỉnh vào email, kẻ tấn công chia mã thành hai nửa riêng biệt, sau đó ghép chúng thành một bố cục trông như mã QR bình thường. Ở cấp hiển thị, người dùng gần như không thể nhận ra sự bất thường. Tuy nhiên, khi hệ thống quét thư xem xét ảnh trong email, nó chỉ nhìn thấy hai hình ảnh rời rạc, vô hại, không phải một mã QR hoàn chỉnh cần kiểm tra.

|

| Mã QR tách đôi là hình thức Quishing mới (ảnh Barracuda) |

Một chiến dịch cụ thể được Barracuda ghi nhận bắt đầu bằng email giả danh Microsoft yêu cầu người nhận đổi mật khẩu – một kịch bản lừa đảo quen thuộc. Tuy nhiên, nội dung email cho thấy dấu hiệu đã qua “điều chỉnh theo ngữ cảnh” khiến email trông đáng tin hơn. Khi nạn nhân quét mã, họ được chuyển đến trang đăng nhập Microsoft giả mạo để đánh cắp tài khoản.

Kỹ thuật này cho phép mã QR độc hại lọt qua các lớp bảo mật mà không bật cảnh báo, đồng thời duy trì giao diện hoàn chỉnh đối với người dùng cuối.

QR lồng nhau để che giấu mã độc

Kỹ thuật thứ hai được gọi là nested QR code, tạm dịch là mã QR lồng nhau hoặc mã QR kép. Đây là phương thức được phát hiện trong các chiến dịch của bộ công cụ Tycoon 2FA PhaaS.

Trong trường hợp này, kẻ tấn công chèn hai mã QR vào cùng một hình: mã bên ngoài chứa URL độc hại, trong khi mã bên trong dẫn tới một trang web hoàn toàn hợp pháp (chẳng hạn Google). Khi công cụ quét phân tích, nội dung trở nên mơ hồ và khó kết luận, do kết quả giải mã trả về nhiều URL khác nhau, bao gồm cả đường dẫn hợp pháp.

|

| (ảnh: Barracuda) |

Điều này gây khó khăn cho các hệ thống bảo mật tự động vốn dựa trên tiêu chí “một mã, một nội dung”. Với kỹ thuật lồng mã, kẻ tấn công tận dụng cách hệ thống xử lý ảnh để che giấu hành vi - một biến thể tấn công thông minh và tinh vi hơn.

Phòng vệ trước thế hệ lừa đảo QR mới

Sự xuất hiện của các kỹ thuật Quishing nâng cấp cho thấy tội phạm mạng đang liên tục thử nghiệm mô hình tấn công mới nhằm vượt qua lớp an ninh của doanh nghiệp và tổ chức. Các chuyên gia an ninh mạng khuyến nghị một số biện pháp quan trọng:

Nâng cao nhận thức nhân viên: chương trình đào tạo an ninh mạng cần cập nhật nội dung liên quan đến mã QR, khuyến cáo không quét mã từ email, tài liệu lạ hoặc không xác minh.

Áp dụng xác thực đa yếu tố (MFA): giảm thiểu rủi ro khi thông tin đăng nhập bị đánh cắp.

Sử dụng bộ lọc thư và malware nhiều lớp kết hợp phân tích hành vi, phân tích hình ảnh và phân tích URL.

Triển khai AI đa mô hình (multimodal AI) để tăng khả năng phát hiện quishing dựa trên cấu trúc mã, hành vi tải trang và thành phần hình ảnh. AI đa mô hình có khả năng giải mã mã QR bằng xử lý ảnh, kiểm tra nội dung URL đích, phân tích hành vi trong môi trường sandbox, nhận diện mẫu pixel khả nghi mà không cần giải mã nội dung trước. Nhờ đó, hệ thống có thể phát hiện ngay cả email chỉ chứa mỗi mã QR mà không có chữ hay đường link.

Tóm lại, sự phát triển của Quishing là minh chứng rằng tội phạm mạng đang chuyển hướng từ các đường tấn công truyền thống sang các kênh “thị giác” khó giám sát hơn. Trong bối cảnh mã QR ngày càng phổ biến trong vận hành doanh nghiệp, thanh toán và dịch vụ công, xu hướng này được dự báo sẽ tiếp tục tăng trong thời gian tới. Việc chủ động phòng vệ và cập nhật giải pháp là yếu tố then chốt để hạn chế thiệt hại từ loại hình tấn công mới này.

Xem thêm:

Bình luận